Q-Day là gì: Nguyên lý cơ bản của điện toán lượng tử, tác động tới mật mã học và truyền dẫn rủi ro trong Tiền điện tử

Trong các cuộc thảo luận về bảo mật tài chính và sổ cái phân tán, "Q‑Day" thường chỉ thời điểm máy tính lượng tử trở thành mối đe dọa thực sự đối với mật mã học bất đối xứng được ứng dụng rộng rãi — không phải một sự kiện toàn mạng diễn ra tức thì. Các nguồn trong ngành và học thuật thường đưa ra dự báo cơ sở, lạc quan và bi quan, với sự khác biệt chủ yếu do giả định về quy mô qubit logic, nguồn lực vận hành gate, tỷ lệ lỗi vật lý và hằng số thuật toán.

Định nghĩa và phạm vi

Các cuộc trao đổi công khai thường nhầm lẫn Q‑Day với "ưu thế lượng tử" hoặc "lợi thế lượng tử", nhưng trong bối cảnh mật mã học, trọng tâm là CRQC: không chỉ chứng minh nhiệm vụ lấy mẫu chuyên biệt mà còn xác lập các lộ trình tấn công có thể mở rộng đối với các cấu trúc như RSA, trường hữu hạn hoặc logarit rời rạc đường cong elliptic trong phạm vi chi phí và thời gian xác định. Ba phạm vi phổ biến gồm:

- Thời gian: Hầu hết các chỉ báo là khoảng thời gian hoặc phân tích độ nhạy — hiếm khi là một ngày lịch cụ thể.

- Mục tiêu: Mối đe dọa hướng đến sự kết hợp giữa nguyên thủy mật mã, lựa chọn tham số và triển khai hệ thống, chứ không đơn thuần là câu chuyện "máy tính lượng tử tự động di chuyển Tài sản lên chuỗi".

- Thông tin: Nhiều mô hình yêu cầu xác định rõ bề mặt tấn công — ví dụ sự khác biệt giữa vật liệu Khóa công khai công khai trên chuỗi và các cam kết chỉ tiết lộ Băm, mỗi loại có khả năng khai thác riêng.

Máy tính lượng tử: Khái niệm nền tảng

Qubit tận dụng trạng thái chồng chất để mã hóa cấu trúc thông tin phong phú hơn trong không gian Hilbert; liên kết lượng tử nghĩa là các trạng thái đa hạt không thể tách thành các trạng thái riêng lẻ, tạo nền cho nhiều thuật toán lượng tử. Bộ xử lý lượng tử thực tế bị giới hạn bởi nhiễu và mất tính kết hợp, cần sửa lỗi lượng tử để đạt độ tin cậy lâu dài của máy tính lượng tử chịu lỗi. Các cuộc thảo luận kỹ thuật tập trung vào chỉ số như qubit logic tương đương, ngưỡng chịu lỗi, chi phí sửa lỗi, độ chính xác gate và chu kỳ hiệu chỉnh.

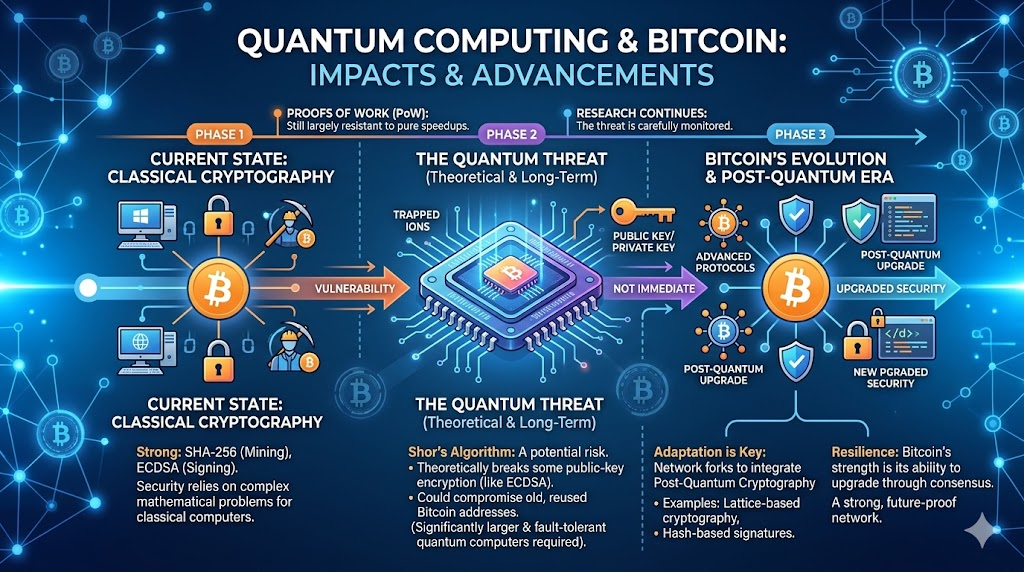

Thuật toán lượng tử có thể tạo ra lợi thế tài nguyên siêu đa thức so với máy tính cổ điển cho một số loại bài toán. Thuật toán Shor là ví dụ điển hình, trực tiếp làm suy yếu giả định về độ khó của khóa công khai dựa trên các cấu trúc đại số nhất định.

Thuật toán Shor và đường cong tiền điện tử

Thuật toán Shor, ra đời năm 1994, cho phép giải bài toán phân tích số nguyên và logarit rời rạc trong thời gian đa thức trên hệ lượng tử. Địa chỉ blockchain và Chữ ký phổ biến dựa vào độ khó của logarit rời rạc đường cong elliptic — ví dụ, Bitcoin dùng Chữ ký gắn với secp256k1 (lịch sử là ECDSA, sau đó thêm Schnorr).

Trong mô hình đe dọa, dữ liệu trên chuỗi chứa Khóa công khai hoặc các Khóa công khai có thể tái tạo — khi kết hợp với máy tính lượng tử chịu lỗi đủ mạnh — sẽ khiến giả định "Khóa riêng tư không thể suy ra từ thông tin công khai" trở thành đánh giá rủi ro: trọng tâm chuyển sang giai đoạn chuyển đổi, thời điểm lộ khóa và liệu quá trình di chuyển có phát sinh yêu cầu tương tác mới.

Yếu tố cấu trúc trong hệ sinh thái tiền điện tử

Sổ cái mở đặt ra ba ràng buộc khác biệt so với Web PKI:

- Minh bạch lịch sử: Giao dịch trong quá khứ có thể được phát lại vô thời hạn, cung cấp dữ liệu cho thuật toán tương lai.

- Lộ trình nâng cấp đồng thuận: Di chuyển mật mã học dựa vào thay đổi quy tắc mạng và sự tiếp nhận rộng rãi của khách hàng, thường chậm và liên quan đến lý thuyết trò chơi phức tạp.

- Sự cân bằng kinh tế và động lực: Thợ đào/Trình xác thực, Nhà phát triển Ví, doanh nghiệp và người dùng có thể không chia sẻ ưu tiên hoặc thời gian.

Các lựa chọn di chuyển hậu lượng tử trên chuỗi gồm Chữ ký lai, bằng chứng ZK (zero-knowledge), hoặc opcode mới hỗ trợ xác minh Chữ ký hậu lượng tử. Khi so sánh các phương án này, các chỉ số chính gồm số lượng gate, quy mô qubit logic, dự báo tỷ lệ lỗi, chi phí tương tác trên chuỗi và khả năng tương thích — không chỉ là khẩu hiệu khái niệm.

Diễn giải đơn giản: Máy tính lượng tử có thể thay đổi Blockchain như thế nào

Ví blockchain là "địa chỉ công khai và khóa riêng tư." Thông thường, biết địa chỉ của ai đó vẫn chưa đủ — Khóa riêng tư cực kỳ khó suy ngược. Khi máy tính lượng tử phát triển, độ khó phá một số thuật toán Chữ ký truyền thống có thể giảm mạnh, cho phép kẻ tấn công làm giả Chữ ký nhanh hơn nhiều. Đối với blockchain, vấn đề thực sự không chỉ là "công nghệ có thể bị phá vỡ hay không" mà là "mất bao lâu để toàn mạng lưới nâng cấp": giao thức, Ví, sàn giao dịch và Bên lưu ký đều phải chuyển sang giải pháp hậu lượng tử. Quá trình chuyển đổi càng chậm, thời gian rủi ro cho Tài sản có Khóa công khai đã lộ càng dài.

Cách đọc thông tin công khai và nghiên cứu năm 2026

Dự án Eleven phát hành lộ trình năm 2026, The Quantum Threat to Blockchains 2026, đặt mốc Q‑Day khoảng năm 2033, với các kịch bản lạc quan và bi quan (thường được trích dẫn là 2030 và 2042; luôn kiểm tra nguồn gốc để biết chi tiết). Bản phát hành cho rằng blockchain sử dụng Chữ ký đường cong elliptic phổ biến sẽ cần thiết kế lại nhiều lớp, và cuộc thảo luận này nên lặp lại: các mốc phần cứng mới và nghiên cứu có thể thúc đẩy cập nhật kịch bản kịp thời thay vì cố định vào một ngày cụ thể.

Các bài báo trên nền tảng như Cryptology ePrint Archive thường xuyên cung cấp ước tính tài nguyên cập nhật cho mô hình đe dọa đường cong elliptic. Kết luận phụ thuộc vào tham số mô hình, vì vậy người đọc cần kiểm tra độ dài bit mục tiêu, phương pháp chịu lỗi, chiến lược song song và các hằng số để phù hợp với chuỗi mục tiêu.

Chiến lược phản ứng của hệ sinh thái

Phản ứng kỹ thuật điển hình gồm thử nghiệm thuật toán hậu lượng tử NIST trong môi trường doanh nghiệp, rút ngắn vòng đời chứng chỉ và khóa, theo dõi đề xuất kỹ thuật cho các chuỗi di chuyển cụ thể. Đối với người dùng cuối, các điểm kiểm tra khóa gồm:

- Mạng mục tiêu đã công bố lộ trình di chuyển PQ (hậu lượng tử) và kế hoạch tương thích hay chưa;

- Triển khai Ví có đồng bộ với cập nhật lớp đồng thuận và bảo mật hay không;

- Chính sách xoay vòng khóa và nâng cấp thuật toán trong quy trình lưu ký hoặc Đa chữ ký có thể kiểm toán được hay không.

Rủi ro mật mã học và biến động Thị trường thứ cấp thuộc các khung đánh giá khác nhau; bài viết này chỉ tập trung vào cấu trúc khái niệm và loại thông tin.

Bài viết liên quan

Mô hình kinh tế token ONDO: Cơ chế thúc đẩy tăng trưởng nền tảng và gia tăng sự tham gia của người dùng?

Phân tích chuyên sâu về tokenomics của Morpho: tiện ích, phân phối và khung giá trị của MORPHO

Sentio và The Graph: so sánh cơ chế lập chỉ số theo thời gian thực và cơ chế lập chỉ số subgraph

Các thành phần cốt lõi của Giao thức 0x gồm những gì? Cụ thể là phân tích về Relayer, Mesh và kiến trúc API

0x Protocol và Uniswap: Giao thức Sổ lệnh khác gì so với mô hình AMM?