Resultados de pesquisa do Bing AI foram envenenados, o programa malicioso OpenClaw instala spyware

SlowMist (SlowMist) Chief Information Security Officer 23pds, publicou uma advertência na plataforma X em 10 de março, alertando que atacantes realizaram um ataque de “envenenamento” nos resultados de busca do Bing AI, colocando o instalador falsificado do OpenClaw no topo dos resultados para a palavra-chave “OpenClaw Windows”, induzindo os usuários a baixarem e executarem o malware.

Método de ataque: Como repositórios maliciosos no GitHub contaminam as buscas do Bing AI

(Origem: Huntress)

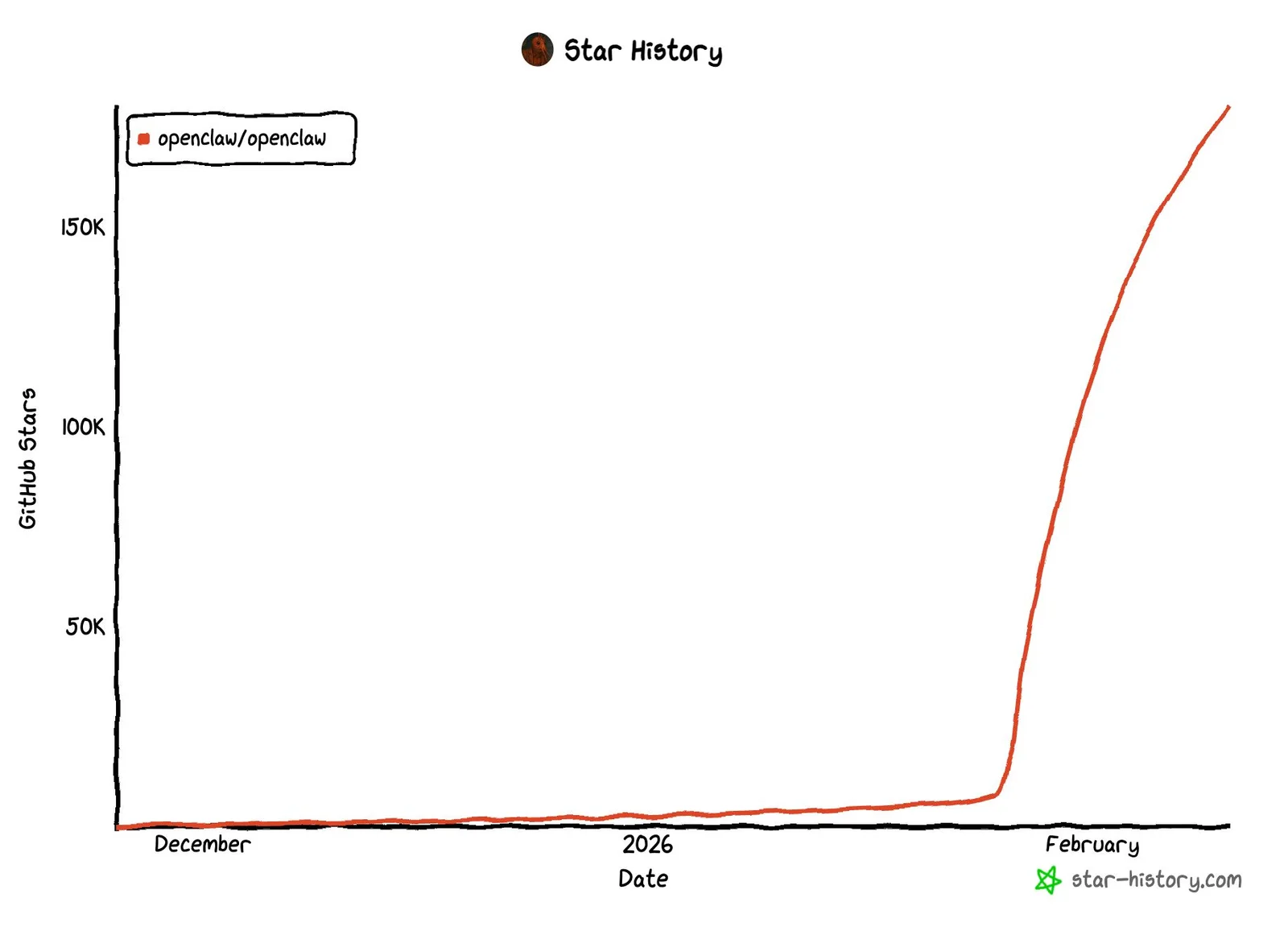

OpenClaw é uma ferramenta de assistente de IA de código aberto, pessoal, que rapidamente acumulou muitos usuários. Originalmente chamado Clawdbot (lançado em novembro de 2025), ganhou rapidamente dezenas de milhares de forks e centenas de milhares de estrelas no GitHub. Essa popularidade tornou-se uma porta de entrada para os atacantes.

Os atacantes criaram repositórios maliciosos disfarçados de ferramentas legítimas de instalação no GitHub, usando código legítimo do Cloudflare para aumentar a credibilidade, e até publicaram sob o nome de uma organização independente chamada “openclaw-installer”, ao invés de uma conta comum, para evitar suspeitas iniciais.

Huntress aponta que o sucesso do ataque reside no fato de que, ao hospedar o código malicioso no GitHub, basta isso para contaminar os resultados recomendados do Bing AI, sem necessidade de manipulação adicional do algoritmo de busca. Essa técnica é uma continuação do ataque de dezembro de 2025, quando atacantes abusaram do ChatGPT e do recurso de chat compartilhado do Grok, mas com uma barreira menor e impacto mais amplo.

Análise do pacote de ferramentas maliciosas: uma ameaça composta por três camadas de malware

Os componentes maliciosos utilizados neste ataque têm funções bem definidas:

Stealth Packer (novo empacotador de proteção): Injeta malware na memória, adiciona regras ao firewall, cria tarefas agendadas ocultas e realiza detecção anti-vírus virtual antes de executar o payload decriptado (detectado com baixa taxa no VirusTotal).

GhostSocks (malware de proxy reverso): Usado anteriormente pelo grupo de ransomware BlackBasta, transforma o computador infectado em um servidor proxy, permitindo que os atacantes acessem contas usando o IP de rede da vítima, burlando autenticação multifator (MFA) e mecanismos anti-fraude.

Programa de roubo de informações (Vidar / PureLogs Stealer): Carregado por um loader escrito em Rust, roda na memória, roubando credenciais, chaves API e arquivos de configuração do OpenClaw; variantes do Vidar até usam canais do Telegram e páginas de usuários do Steam para esconder endereços de comando e controle (C2) dinâmicos.

Infecção multiplataforma: diferentes vetores de ataque no Windows e macOS

Repositórios maliciosos no GitHub fornecem instruções específicas para cada plataforma. No Windows, após executar “OpenClaw_x64.exe”, vários loaders maliciosos em Rust são implantados, enquanto o programa de roubo de informações roda silenciosamente na memória. No macOS, o método de instalação exige a execução de um comando bash de uma única linha, que puxa o arquivo executável “OpenClawBot” de um repositório malicioso de uma organização chamada “puppeteerrr”. Este arquivo foi confirmado como uma variante do AMOS, que solicita permissões de administrador falsificadas para roubar dados sensíveis das pastas de documentos, downloads e desktop.

Após Huntress descobrir e reportar o repositório malicioso ao GitHub, a plataforma o removeu em cerca de 8 horas. É importante notar que, mesmo com uma versão legítima do OpenClaw instalada, seus arquivos de configuração contêm informações altamente sensíveis (senhas, chaves API, etc.). Se o sistema já estiver comprometido pelo malware, esses arquivos também correm risco de serem roubados.

Perguntas frequentes

Por que os resultados de busca do Bing AI recomendam malware?

Os atacantes descobriram que, ao hospedar o código malicioso no GitHub, o mecanismo de recomendação do Bing AI é suficiente para colocar o repositório malicioso no topo dos resultados. O sistema de avaliação de confiabilidade do GitHub não consegue identificar efetivamente conteúdos maliciosos, permitindo que os atacantes explorem a confiança inerente à plataforma para enganar os usuários.

Como o malware GhostSocks consegue contornar a autenticação multifator (MFA)?

GhostSocks transforma o computador infectado em um servidor proxy, permitindo que os atacantes acessem contas roubadas usando o IP de rede da vítima. Como as ações de login parecem ocorrer na mesma localização e ambiente de rede da vítima, os mecanismos de MFA e anti-fraude têm dificuldade em detectar atividades anômalas.

Como identificar um instalador falso do OpenClaw?

O OpenClaw legítimo deve ser baixado diretamente do repositório oficial no GitHub. Para a instalação no macOS, se for solicitado que se execute um comando bash de uma linha vindo de um repositório desconhecido, isso é um sinal de alto risco. Os usuários não devem confiar cegamente em repositórios de código no GitHub — hospedar o software em plataformas confiáveis não garante sua segurança.