Le contrat V2 de Scallop abandonné a été exploité : après le vol de 150 000 jetons SUI, la société annonce un remboursement intégral

L’accord de prêt-décentralisé sur le réseau Sui Scallop, publié le 26 avril (dimanche) via la plateforme X, confirme avoir subi une attaque par faille. L’attaquant a extrait environ 150 000 jetons SUI d’un contrat de récompenses abandonné associé à sSUI spool. D’après la déclaration officielle, le pool de liquidités principal et les dépôts des utilisateurs n’ont pas été affectés. L’accord a été rétabli pour les retraits et les dépôts, et confirme que toutes les pertes seront entièrement indemnisées avec les fonds de l’entreprise.

Chronologie de l’événement et réponse officielle de Scallop

D’après l’annonce sur la plateforme X officielle de Scallop (26 avril à 12:50 UTC), l’objectif de l’attaque était le contrat de récompenses subordonné du sSUI spool ; ce contrat constitue la couche d’incitation de l’accord pour les déposants SUI, et non la logique de prêt-décentralisé centrale. L’équipe Scallop a gelé le contrat touché dans les minutes qui ont suivi l’événement ; le contrat principal a été gelé jusqu’à ce que la mise en pause soit levée dans les deux heures. Les retraits et les rechargements ont repris à 14:42 UTC.

La déclaration officielle de Scallop indique : « Scallop indemnisera intégralement 100% des pertes. »

Analyse technique de la faille : compteur non initialisé dans le paquet abandonné de 2023

(Source : Vadim)

D’après une analyse indépendante on-chain, le point d’entrée de l’attaque est le paquet V2 spool abandonné que Scallop a déployé en novembre 2023, soit plus de 17 mois avant la présente attaque. Dans l’architecture technique du réseau Sui, les paquets déjà déployés ne peuvent pas être modifiés ; à moins d’avoir explicitement défini le contrôle de version, les anciennes versions restent appelables.

L’attaquant a identifié dans le paquet un compteur last_index non initialisé, utilisé pour suivre les récompenses accumulées des stakers. L’attaquant a misé environ 136 000 sSUI ; le système a traité cette position comme une position qui existait depuis le lancement du spool en août 2023. Après une accumulation exponentielle d’environ 20 mois, l’indice du spool a atteint environ 1,19 milliard, permettant à l’attaquant d’obtenir environ 162 000 milliards de points de récompense, puis d’en faire l’échange à un ratio 1:1 contre 150 000 SUI.

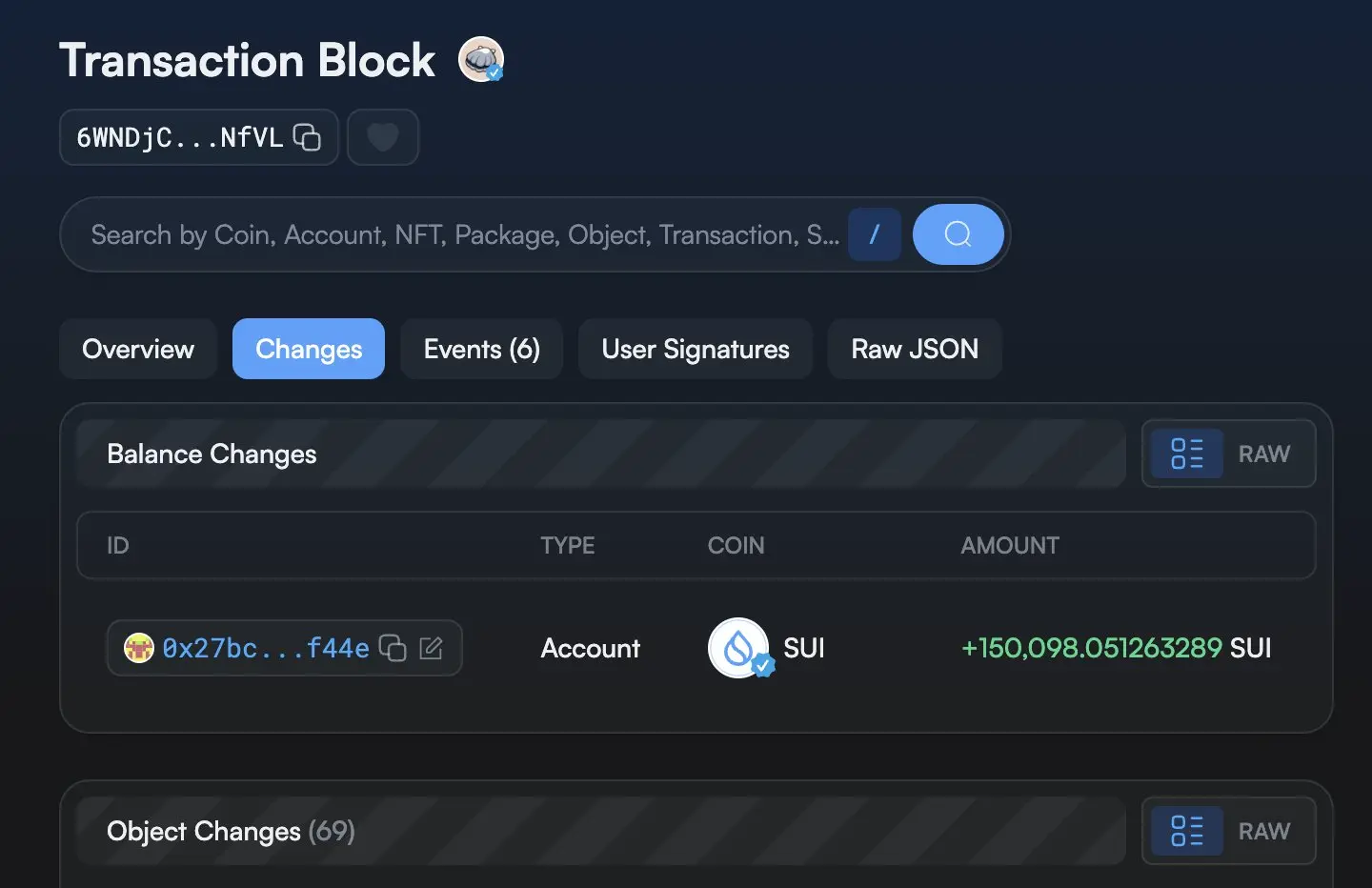

Les enregistrements des transactions on-chain peuvent être consultés via la valeur de hachage suivante : 6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

Journal récent des événements de faille dans Sui DeFi

D’après des informations rapportées publiquement, au début d’avril 2026, le protocole Volo sur le réseau Sui a subi une attaque similaire. L’objectif était également un contrat subordonné plutôt que la logique d’accord centrale ; les pertes s’élèveraient à environ 3,5 millions de dollars. De plus, une semaine avant l’attaque, un événement d’attaque par pont (bridge) a eu lieu sur le réseau Ethereum : environ 292 millions de dollars de jetons relancés sans garantie (re-staking) ont été dérobés.

Au moment de la publication de ce rapport, la Sui Foundation et Mysten Labs n’avaient publié aucune déclaration publique au sujet de l’événement Scallop. Selon les explications officielles de Scallop, le protocole prévoit de procéder à un audit complet de tous les anciens paquets existants ; le calendrier de l’audit reste à déterminer.

Questions fréquentes

À quel moment cette attaque par faille a-t-elle eu lieu, et quelle est l’ampleur des pertes ?

D’après l’annonce officielle de Scallop sur la plateforme X, l’attaque a eu lieu le 26 avril 2026 (dimanche) à 12:50 UTC. L’attaquant a extrait environ 150 000 SUI depuis le contrat de récompenses du sSUI spool abandonné. Le pool de liquidités du prêt-décentralisé et les dépôts des utilisateurs sur d’autres marchés n’ont pas été affectés.

Quelles promesses officielles Scallop a-t-il faites concernant cette attaque ?

D’après la déclaration officielle de Scallop, le protocole a gelé les contrats touchés dans les minutes qui ont suivi l’attaque, et a restauré l’intégralité des fonctions à 14:42 UTC (environ deux heures après la publication de l’annonce). Scallop confirme qu’il indemnisera intégralement toutes les pertes avec les fonds de l’entreprise, que les rendements des utilisateurs ne seront pas affectés, et prévoit d’effectuer un audit complet de tous les anciens paquets existants.

Quelle est la cause technique fondamentale de cette faille, et quel rapport a-t-elle avec l’architecture technique du réseau Sui ?

D’après l’analyse indépendante on-chain, la faille provient d’un compteur last_index non initialisé dans le paquet V2 spool abandonné déployé en novembre 2023. Sur le réseau Sui, les paquets déjà déployés sont immuables ; à moins d’avoir explicitement défini le contrôle de version, les anciennes versions restent appelables, ce qui permet à l’attaquant d’exploiter du code abandonné vieux de plus de 17 mois pour extraire 150 000 SUI.

Articles similaires

Jupiter Lend augmente la limite d’emprunt JLP/JupUSD à $40 million

Polymarket annonce une mise à niveau le 28 avril : les actifs en garantie sont transférés vers pUSD, les transactions sont interrompues pendant environ 1 heure

Polymarket met à niveau sa plateforme le 28 avril et migre la garantie de USDC.e vers pUSD

Curve propose un plan de recouvrement fondé sur le marché pour $700K les créances douteuses dans le marché CRV-long LlamaLend

AAVE est désormais en ligne sur le réseau Solana, disponible sur Phantom et Jupiter

Aave, Kelp et LayerZero proposent de libérer $71M ETH gelé pour restaurer rsETH