Эллиптические ссылки: эксплуатация протокола с дрейфом на 286 миллионов долларов выявлена у хакеров из Северной Кореи

Блокчейн-аналитическая компания Elliptic сообщила 2 апреля 2026 года, что эксплойт на $286 млн в Drift Protocol, основанном на Solana, несет в себе множество признаков причастности северокорейской хакерской группы DPRK, спонсируемой государством, что знаменует собой восемнадцатую подобную атаку, отслеженную Elliptic в этом году.

Блокчейн-аналитическая компания Elliptic сообщила 2 апреля 2026 года, что эксплойт на $286 млн в Drift Protocol, основанном на Solana, несет в себе множество признаков причастности северокорейской хакерской группы DPRK, спонсируемой государством, что знаменует собой восемнадцатую подобную атаку, отслеженную Elliptic в этом году.

Эксплойт 1 апреля — крупнейший взлом DeFi 2026 года на данный момент — обрушил общую заблокированную стоимость Drift примерно со $550 млн до менее $250 млн; он сопровождался ончейн-поведением, методологиями отмывания и сетевыми сигналами, которые повторяют предыдущие операции, связанные с государством.

Elliptic выявляет преднамеренное ончейн-поведение и схемы кросс-чейн отмывания

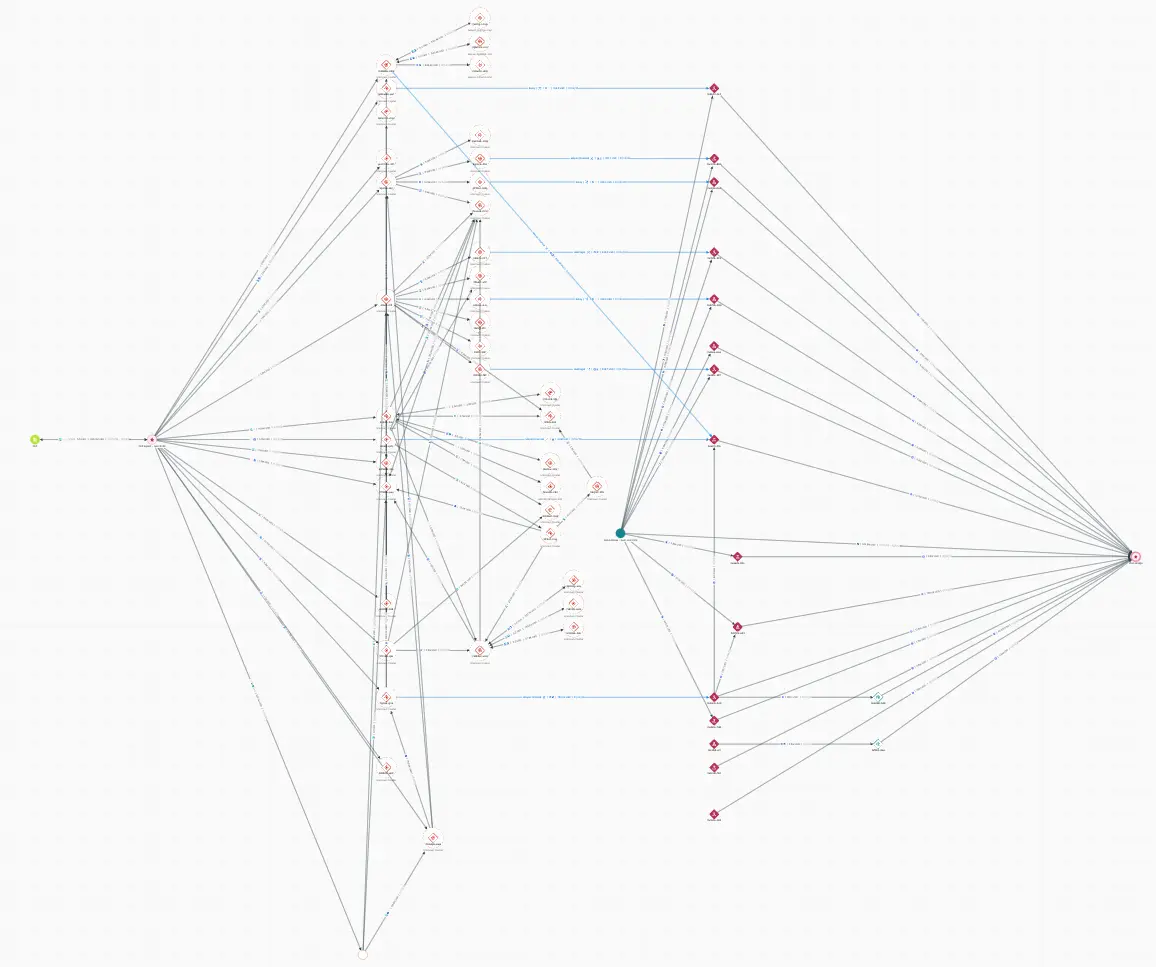

Анализ Elliptic указывает на активность, которая выглядит «преднамеренной и тщательно спланированной»: ранние тестовые транзакции и заранее подготовленные кошельки предшествовали главному событию. Кошелек злоумышленника был создан примерно за восемь дней до эксплойта и в течение этого периода получил небольшой тестовый перевод из дрейф-ейла (властельного сейфа) Drift, что свидетельствует о предварительной подготовке.

(Источник: Elliptic Investigator)

(Источник: Elliptic Investigator)

После того как эксплойт был выполнен, средства быстро консолидировались и обменивались, перебрасывались через мосты между цепочками и конвертировались в более ликвидные активы — это отражает структурированный, воспроизводимый поток отмывания, предназначенный для сокрытия происхождения при сохранении контроля. Злоумышленник опустошил три ключевых сейфа: JLP Delta Neutral, SOL Super Staking и BTC Super Staking. Самый крупный единичный перевод включал примерно 41,7 млн токенов JLP, стоимость которых на момент кражи составляла около $155 млн. Среди дополнительных украденных активов были USDC, SOL, cbBTC, wBTC и токены ликвидного стейкинга.

В течение часа с начала атаки злоумышленник систематически опустошил подавляющее большинство ликвидности Drift, выводя средства из нескольких сейфов протокола. По данным блокчейн-компании по кибербезопасности PeckShield, предварительная причина, по-видимому, связана с компрометацией приватных ключей администратора протокола, что дало злоумышленнику привилегированный доступ для инициирования выводов и изменения административных настроек.

Модель аккаунтов Solana усложняет расследование мульти-активного эксплойта

Elliptic отмечает, что модель аккаунтов Solana создает центральную проблему для расследователей. Поскольку каждый актив хранится в отдельном токен-аккаунте, активность, связанная с одним действующим лицом, может выглядеть фрагментированной по множеству адресов. Злоумышленник вывел более 15 типов токенов через несколько сейфов, то есть различные украденные у него активы — JLP, USDC, SOL, cbBTC и другие — каждый из них находится в отдельных адресах в блокчейне.

Аналитические поставщики, которые рассматривают эти адреса как не связанные друг с другом, увидят фрагменты активности злоумышленника, а не полную картину. Подход Elliptic к кластеризации связывает токен-аккаунты обратно с единой сущностью, позволяя выявить экспозицию независимо от того, какой адрес просматривается. Дело также подчеркивает, что отмывание стало по своей природе кросс-чейн: средства перемещаются с Solana на Ethereum и далее, что требует целостных возможностей для прослеживания по цепочкам.

Криптокражи, связанные с DPRK, усиливаются по мере того, как Elliptic отслеживает украденные $300 млн в 2026 году

Если это подтвердится, данный инцидент будет представлять собой восемнадцатый акт, связанный с DPRK, который Elliptic отследила в 2026 году: на данный момент украдено более $300 млн. Считается, что связанные с DPRK действующие лица украли в последние годы более $6,5 млрд в криптоактивах. Правительство США связало эти кражи с финансированием программы оружия массового уничтожения Северной Кореи.

В декабре 2025 года отчет Chainalysis показал, что хакеры DPRK украли рекордные $2 млрд криптовалюты в 2025 году, включая взлом Bybit на $1,4 млрд, что означает рост на 51% по сравнению с предыдущим годом. В прошлом месяце Министерство финансов США вновь заявило, что Северная Корея использует украденные активы для финансирования своей оружейной программы.

Эксплойт Drift также происходит на фоне более широкого усиления активности, связанной с DPRK и направленной на криптоэкосистему, включая недавний компромисс в цепочке поставок пакета axios npm, который Google связал с субъектом угроз UNC1069, действующим от имени DPRK.

Протокол Drift подтвердил эксплойт в X, заявив, что испытывает «активную атаку», и что депозиты и выводы были приостановлены. Команда координируется с несколькими компаниями по кибербезопасности, кросс-чейн мостами и биржами, чтобы сдержать инцидент. Токен Drift упал более чем на 40% примерно до $0,06 с момента взлома.

FAQ

Сколько было украдено при эксплойте Drift Protocol и кого подозревают?

В кражи из Drift Protocol 1 апреля 2026 года, по оценкам, было украдено около $286 млн. Elliptic выявила несколько индикаторов, указывающих на причастность северокорейской хакерской группы DPRK, спонсируемой государством, включая преднамеренное ончейн-поведение и схемы отмывания, согласующиеся с предыдущими операциями, связанными с государством.

Что сделало сам эксплойт Drift особенно сложным для прослеживания?**

Злоумышленник вывел из сейфов более 15 типов токенов. Модель аккаунтов Solana создает отдельные токен-аккаунты для каждого типа активов, удерживаемых одной сущностью, то есть различные украденные активы злоумышленника каждый раз находятся в отдельных адресах в блокчейне. Без кластеризации этих адресов расследователи видят фрагменты, а не полную картину атаки.

Как этот инцидент вписывается в более широкие тренды взломов, связанных с DPRK?

Если это подтвердится, это будет восемнадцатый акт, связанный с DPRK, который Elliptic отследила в 2026 году: на данный момент украдено более $300 млн. Считается, что связанные с DPRK действующие лица украли в последние годы более $6,5 млрд в криптоактивах; правительство США связывает эти кражи с финансированием страной программы оружия массового уничтожения.