2.84 พันล้านดอลลาร์สหรัฐฯ ระเหย! การวิเคราะห์คดีฟิชชิ่งทางอินเทอร์เน็ตที่ใหญ่ที่สุดในประวัติศาสตร์การโจรกรรมคริปโตเคอเรนซี

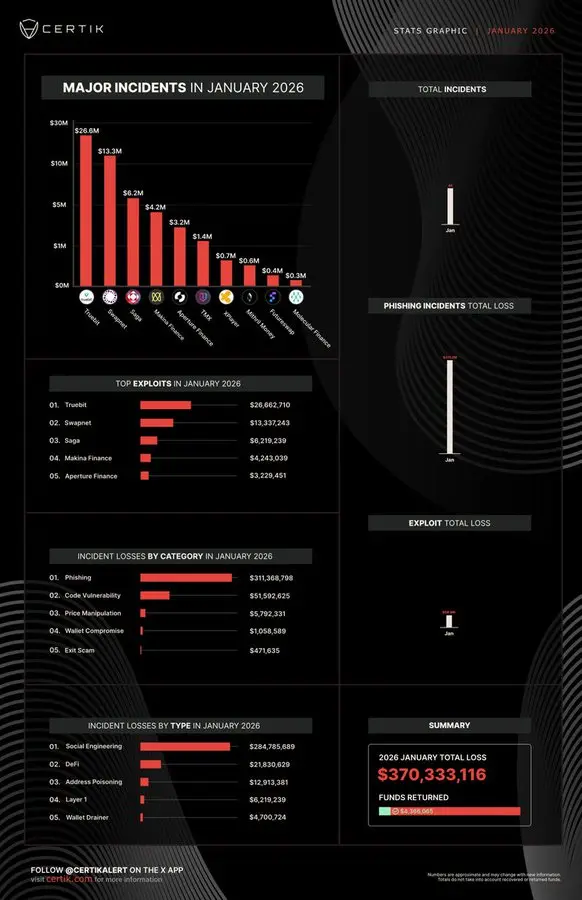

2026 ปี มกราคม อุตสาหกรรมคริปโตเคอเรนซีสูญเสียกว่า 4 พันล้านดอลลาร์จากช่องโหว่ด้านความปลอดภัย ทำสถิติสูงสุดในหนึ่งเดือน CertiK บันทึกเหตุการณ์ 40 ครั้ง โดยวันที่ 16 มกราคม มีกรณีฟิชชิงเดี่ยวสูญเสีย 2.84 พันล้านดอลลาร์ (คิดเป็น 71%) ผู้โจมตีแอบอ้างเป็นฝ่ายบริการลูกค้าของ Trezor หลอกลวงให้เปิดเผยคำช่วยจำ ทำให้ขโมย BTC จำนวน 1,459 เหรียญ และ LTC จำนวน 2.05 ล้านเหรียญ

คดีฟิชชิงทางอินเทอร์เน็ตที่ใหญ่ที่สุดในประวัติศาสตร์ 2.84 พันล้านดอลลาร์ถูกทำให้หายวับไปในพริบตา

(ที่มา: Certik)

ในกรณีการโจรกรรมคริปโตเคอเรนซีในเดือนมกราคม 2026 ที่น่าตกใจที่สุดคือกรณีการหลอกลวงทางสังคมที่โจมตีฮาร์ดแวร์วอลเล็ต เมื่อวันที่ 16 มกราคม นักลงทุนรายหนึ่งสูญเสีย 2.84 พันล้านดอลลาร์ ซึ่งคิดเป็นประมาณ 71% ของการสูญเสียรวมหลังปรับในเดือนนั้น กลายเป็นเหตุการณ์ฟิชชิงที่มีมูลค่าการสูญเสียสูงที่สุดในประวัติศาสตร์คริปโตเคอเรนซี

วิธีการของผู้โจมตีดูเหมือนง่ายแต่ได้ผลอย่างมาก พวกเขาแอบอ้างเป็นเจ้าหน้าที่ฝ่ายสนับสนุนของ Trezor ผ่านอีเมลหรือข้อความฟิชชิง ติดต่อเหยื่อโดยอ้างว่าบัญชีมีปัญหาด้านความปลอดภัย ต้องการการยืนยัน ด้วยเทคนิคการสร้างสถานการณ์ทางสังคมอย่างรอบคอบ เหยื่อถูกชักชวนให้เปิดเผยคำช่วยจำ เมื่อผู้โจมตีได้คำช่วยจำ 12 หรือ 24 คำ ก็เท่ากับควบคุมวอลเล็ตได้อย่างสมบูรณ์ โดยไม่ต้องใช้เทคนิคแฮกใดๆ

เหตุการณ์การโจรกรรมคริปโตนี้ทำให้ขโมย BTC จำนวน 1,459 เหรียญ และ LTC จำนวน 2.05 ล้านเหรียญ โดยคำนวณตามราคาตลาดในขณะนั้น ขาดทุนจาก BTC ประมาณ 1.23 พันล้านดอลลาร์ (โดยคำนวณที่ราคา 84,000 ดอลลาร์ต่อเหรียญ) ส่วน LTC ประมาณ 161 ล้านดอลลาร์ (โดยคำนวณที่ราคา 78 ดอลลาร์ต่อเหรียญ) ขนาดของการโจรกรรมในครั้งนี้ชี้ให้เห็นว่าเหยื่ออาจเป็นนักลงทุนรายแรกที่มีสินทรัพย์คริปโตจำนวนมาก หรือเป็นสถาบัน

หลังจากเหตุการณ์ Trezor ข้อมูลสินทรัพย์ที่ถูกโจรกรรมถูกโอนย้ายจำนวนมากไปยัง Monero (XMR) ซึ่งเป็นเหรียญที่เน้นความเป็นส่วนตัว สามารถซ่อนประวัติการทำธุรกรรม ทำให้การติดตามเงินทุนเป็นเรื่องยาก การทำธุรกรรมจำนวนมากนี้ทำให้ราคาตลาดของ Monero พุ่งขึ้นอย่างผิดปกติ แสดงให้เห็นถึงความท้าทายของหน่วยงานกำกับดูแลในการรับมือกับการใช้เหรียญความเป็นส่วนตัวเพื่อหลบเลี่ยงการเคลื่อนย้ายทุนผิดกฎหมายและกิจกรรมฟอกเงิน

บทเรียนจากคดีนี้คือ แม้แต่ฮาร์ดแวร์วอลเล็ตที่ปลอดภัยที่สุด ก็ไม่สามารถป้องกันได้หากความปลอดภัยระดับผู้ใช้ถูกละเมิด เทคโนโลยีของ Trezor เองไม่ได้ถูกแฮก ปัญหาอยู่ที่ผู้ใช้ให้ข้อมูลด้านความปลอดภัยที่สำคัญที่สุด — คำช่วยจำ — แก่ผู้โจมตี ซึ่งเน้นให้เห็นความสำคัญของปัจจัยมนุษย์ในคดีการโจรกรรมคริปโตเคอเรนซี เทคโนโลยีที่ล้ำหน้าก็ไม่สามารถป้องกันความผิดพลาดของผู้ใช้ได้

Step Finance และ Truebit เผชิญวิกฤตหนัก

นอกจากกรณีฟิชชิงของ Trezor แล้ว เดือนมกราคมยังเกิดการโจมตีช่องโหว่ในสมาร์ทคอนแทรกต์อีกหลายเหตุการณ์ เมื่อวันที่ 31 มกราคม Step Finance ซึ่งตั้งอยู่บนเครือข่าย Solana ถูกโจมตีด้วยมูลค่ากว่า 30 ล้านดอลลาร์ ผู้โจมตีใช้ “ช่องโหว่ที่เป็นที่รู้จักกันดี” ล้างคลังและกระเป๋าเงินค่าธรรมเนียมหลายแห่ง ทำให้ SOL ถูกโอนออกไปจำนวน 261,854 เหรียญ

Step Finance เป็นแพลตฟอร์ม DeFi สำคัญในระบบนิเวศของ Solana ให้บริการเครื่องมือบริหารจัดการสินทรัพย์และวิเคราะห์ เหตุการณ์โจรกรรมคริปโตครั้งนี้เกิดขึ้นในช่วงเวลาที่ระบบนิเวศของ Solana กำลังเติบโตอย่างรวดเร็ว มีเงินทุนไหลเข้ามามาก ผู้โจมตีเลือกช่วงเวลานี้อย่างชัดเจน เพราะเห็นว่ามีสินทรัพย์จำนวนมากสะสมอยู่บนแพลตฟอร์ม

คำอธิบาย “ช่องโหว่ที่เป็นที่รู้จักกันดี” มีความเสียดสีในตัว มันบ่งชี้ว่าช่องโหว่ของ Step Finance ไม่ใช่ช่องโหว่ใหม่ที่ค้นพบในช่วง Zero-day แต่เป็นจุดอ่อนที่เป็นที่รู้จักกันดีในชุมชนด้านความปลอดภัย สถานการณ์นี้ทำให้ความเสียหายยิ่งน่าเสียดาย เพราะสามารถป้องกันได้ด้วยการตรวจสอบความปลอดภัยและการแก้ไขอย่างทันท่วงที

Truebit รายงานว่าจากช่องโหว่การล้น (Overflow) บริษัทสูญเสียมูลค่า 26.6 ล้านดอลลาร์ ซึ่งเป็นการโจมตีโดยตรงครั้งใหญ่ที่สุดในเดือนนี้ต่อโค้ดของสัญญาอัจฉริยะ ช่องโหว่การล้นเป็นจุดอ่อนคลาสสิกในสมาร์ทคอนแทรกต์ เมื่อค่าตัวเลขเกินขีดจำกัดสูงสุดที่ตัวแปรสามารถเก็บได้ จะทำให้เกิดพฤติกรรมผิดปกติ ผู้โจมตีใช้ช่องโหว่นี้สร้างเหรียญเกินจำนวน ข้ามการตรวจสอบยอดคงเหลือ หรือดำเนินการโอนโดยไม่ได้รับอนุญาต

อันดับความเสียหายจากการโจรกรรมคริปโตในเดือนมกราคม

Trezor ฟิชชิง: 2.84 พันล้านดอลลาร์ (71%)

Step Finance: 3,0000 ล้านดอลลาร์

Truebit: 26.6 ล้านดอลลาร์

Swapnet: 13 ล้านดอลลาร์

Saga: 6.2 ล้านดอลลาร์

Makina Finance: 4.2 ล้านดอลลาร์

ตัวเลขเหล่านี้เผยให้เห็นความเป็นจริงที่น่ากังวล: ไม่ว่าจะเป็นการโจมตีทางสังคม หรือช่องโหว่ทางเทคนิค วิธีการโจรกรรมคริปโตเคอเรนซียังคงพัฒนาอย่างต่อเนื่อง และมาตรการป้องกันมักล่าช้า

ความผิดพลาดของมนุษย์และการรั่วไหลของกุญแจส่วนตัวเป็นความเสี่ยงสูงสุด

ข้อมูลจาก CertiK ระบุว่า เหตุการณ์โจรกรรมคริปโตเคอเรนซีที่บันทึกไว้ 40 ครั้ง ส่งผลเสียหายรวมประมาณ 370.3 ล้านดอลลาร์ เหตุการณ์เหล่านี้ชี้ให้เห็นว่าความผิดพลาดของมนุษย์และการรั่วไหลของกุญแจส่วนตัว ยังคงเป็นความเสี่ยงด้านการเงินที่สำคัญที่สุดในอุตสาหกรรมใหม่ เมื่อเทียบกับการโจมตีด้วยเทคนิคซับซ้อน การหลอกลวงทางสังคมและฟิชชิงซึ่งโจมตีจุดอ่อนของมนุษย์ ยากที่จะป้องกัน

เหตุการณ์ในเดือนนี้ไม่ได้เป็นการโจมตีด้วยเทคนิคซับซ้อน แต่เป็นการหลอกลวงทางสังคมที่มีผลกระทบสูง ซึ่งเป็นแนวโน้มที่ควรระวัง เพราะแสดงให้เห็นว่าผู้โจมตีพบว่า แทนที่จะใช้ทรัพยากรจำนวนมากในการแฮกเทคโนโลยีเข้ารหัส พวกเขาเลือกที่จะหลอกลวงให้ผู้ใช้เปิดเผยกุญแจแทน การโจมตีแบบนี้มีต้นทุนต่ำ โอกาสสำเร็จสูง และมักยากต่อการติดตามและดำเนินคดี

Swapnet สูญเสีย 13 ล้านดอลลาร์, ขณะที่ Saga และ Makina Finance ก็สูญเสีย 6.2 ล้านดอลลาร์ และ 4.2 ล้านดอลลาร์ตามลำดับ การสูญเสียเหล่านี้แม้จะน้อยกว่ากรณี Trezor แต่ก็แสดงให้เห็นว่าการโจรกรรมคริปโตเป็นปัญหาที่เป็นระบบ ไม่ใช่กรณีเฉพาะเจาะจง

ในแง่เทคนิค ช่องโหว่ในสมาร์ทคอนแทรกต์ยังคงสร้างผลกระทบอย่างรุนแรง เช่น ช่องโหว่การล้น การโจมตีแบบ re-entrancy การข้ามการอนุญาต ซึ่งเป็นจุดอ่อนคลาสสิกที่ยังถูกใช้งานอยู่ แสดงให้เห็นว่ายังมีโปรเจกต์จำนวนมากที่ลงทุนด้านความปลอดภัยไม่เพียงพอ แม้แต่สมาร์ทคอนแทรกต์ที่ผ่านการตรวจสอบความปลอดภัยแล้ว ก็อาจซ่อนช่องโหว่ที่ยังไม่ถูกค้นพบในตรรกะการทำงานที่ซับซ้อน

เมื่อเข้าสู่เดือนกุมภาพันธ์ ข้อมูลเหล่านี้เตือนให้เราระลึกไว้เสมอว่า แม้แต่ฮาร์ดแวร์เข้ารหัสที่แข็งแกร่งที่สุด ก็ไม่สามารถป้องกันได้หากความปลอดภัยระดับผู้ใช้ถูกละเมิด เหตุการณ์ Trezor ยืนยันจุดนี้: ฮาร์ดแวร์วอลเล็ตมีความปลอดภัยในตัว แต่เมื่อผู้ใช้ให้คำช่วยจำแก่ผู้โจมตี ความปลอดภัยทางเทคนิคก็ไร้ความหมาย

แนวทางป้องกันการโจรกรรมคริปโตเคอเรนซี

เพื่อรับมือกับภัยคุกคามที่รุนแรงขึ้นในด้านการโจรกรรมคริปโตเคอเรนซี ทั้งผู้ใช้และแพลตฟอร์มจำเป็นต้องดำเนินมาตรการด้านความปลอดภัยอย่างเข้มงวด สำหรับผู้ใช้รายบุคคล สิ่งสำคัญที่สุดคือ ห้ามเปิดเผยคำช่วยจำหรือกุญแจส่วนตัวให้ใคร ไม่ว่าจะอ้างว่าเป็นใครก็ตาม ทางฝ่ายสนับสนุนอย่างเป็นทางการจะไม่ขอข้อมูลเหล่านี้ คำขอใดก็ตามควรถือเป็นการหลอกลวง

สำหรับแพลตฟอร์ม การตรวจสอบความปลอดภัยเป็นประจำและโปรแกรมรางวัลช่องโหว่เป็นสิ่งจำเป็น เหตุการณ์โจมตี “ช่องโหว่ที่เป็นที่รู้จักกันดี” ของ Step Finance สามารถป้องกันได้ด้วยการตรวจสอบและแก้ไขความปลอดภัยอย่างทันท่วงที โปรเจกต์คริปโตจำนวนมากสร้างกลไกการตรวจสอบความปลอดภัยอย่างต่อเนื่อง และร่วมมือกับชุมชนแฮกเกอร์เพื่อค้นหาช่องโหว่ก่อนที่ผู้โจมตีจะพบ

เหรียญความเป็นส่วนตัวเช่น Monero ก็เป็นที่สนใจของหน่วยงานกำกับดูแล เนื่องจากมีบทบาทในการฟอกเงิน แม้ว่าความเป็นส่วนตัวเป็นคุณค่าหลักของคริปโตเคอเรนซี แต่เมื่อถูกใช้เพื่อปกปิดกิจกรรมผิดกฎหมาย ก็จะเผชิญกับแรงกดดันจากหน่วยงาน คำถามคือจะรักษาความเป็นส่วนตัวที่ถูกกฎหมายไว้ได้อย่างไร ในขณะเดียวกันก็สามารถต่อสู้กับอาชญากรรมได้อย่างสมดุล