วิศวกรด้านวิศวกรรมการเข้ารหัส: คอมพิวเตอร์ควอนตัมไม่ได้เป็นภัยคุกคามต่อ «การเข้ารหัสแบบสมมาตร 128 บิต»

วิศวกรด้านวิศวกรรมการเข้ารหัส Filippo Valsorda ได้เผยแพร่บทความวิเคราะห์เชิงเทคนิคเมื่อวันที่ 20 เมษายน 2026 โดยโต้แย้งว่าแม้คอมพิวเตอร์ควอนตัมจะพัฒนาไปตามอัตราที่มองโลกในแง่ดีที่สุด ก็ยังไม่สามารถถอดรหัสการเข้ารหัสสมมาตร 128 บิต (AES-128) ได้ในอนาคตอันใกล้ที่จะคาดการณ์ได้ พร้อมชี้ให้เห็นว่ามีการอ่านผิดเกี่ยวกับ “การเข้ารหัสหลังควอนตัม”

ประเด็นหลักในเอกสารของ Valsorda: อัลกอริทึม Grover ไม่สามารถขนานได้อย่างมีประสิทธิภาพ

(ที่มา:Filippo Valsorda)

จากบทความวิเคราะห์ของ Valsorda ข้อเข้าใจผิดที่พบบ่อยในอุตสาหกรรมคือ การที่คอมพิวเตอร์ควอนตัมจะทำให้อัลกอริทึม Grover “ลดลงครึ่งหนึ่ง” ความแข็งแกร่งด้านความปลอดภัยของกุญแจสมมาตรขนาด 128 บิตเป็น 64 บิต อย่างไรก็ตาม ข้อกล่าวอ้างดังกล่าวมองข้ามข้อจำกัดสำคัญของอัลกอริทึม Grover: ขั้นตอนของมันต้องทำแบบต่อเนื่อง (serial) และหากพยายามทำแบบขนานอย่างฝืน ๆ ต้นทุนการคำนวณรวมจะเพิ่มขึ้นอย่างมาก

การคำนวณของ Valsorda แสดงว่าการถอดรหัส AES-128 ต้องใช้การคำนวณรวมประมาณ 2¹⁰⁴·⁵ ครั้งของการดำเนินการ ขณะที่การใช้ลักษณะการโจมตีด้วยอัลกอริทึม Shor เพื่อถอดรหัสการเข้ารหัสวงรีขนาด 256 บิตต้องใช้ประมาณ 2²⁶ ครั้งของการดำเนินการ (อ้างอิงจากงานวิจัยปี 2026 ของ Babbush และคณะ) ทั้งสองต่างกันประมาณ 2⁷⁸·⁵ เท่า Valsorda ชี้ว่าความแตกต่างนี้ทำให้การโจมตีด้วย Grover ต่อ AES-128 นั้น “ไม่สมจริงอย่างสิ้นเชิง” ในทางปฏิบัติ

จุดยืนที่สอดคล้องกันของ NIST, BSI และแวดวงวิชาการ

ตามเอกสารทางการที่ Valsorda อ้างถึง สถาบันมาตรฐานและเทคโนโลยีแห่งชาติของสหรัฐ (NIST) ระบุอย่างชัดเจนในคำถามที่พบบ่อยเกี่ยวกับการเข้ารหัสหลังควอนตัมว่า “อัลกอริทึม Grover อาจแทบไม่มีข้อได้เปรียบในการโจมตี AES โดยที่ AES-128 ยังคงปลอดภัยต่อไปได้ในอีกหลายสิบปีข้างหน้า” และยืนยันว่า “แอปพลิเคชันที่มีอยู่สามารถใช้งานกุญแจ AES ขนาด 128 บิตต่อไปได้”; อีกทั้ง NIST IR 8547 ยังห้ามอัลกอริทึมที่อ่อนไหวต่อการโจมตีด้วยควอนตัมในปี 2035 พร้อมยืนยันด้วยว่าความยาวกุญแจ AES ทั้งหมดยังอนุญาตอยู่

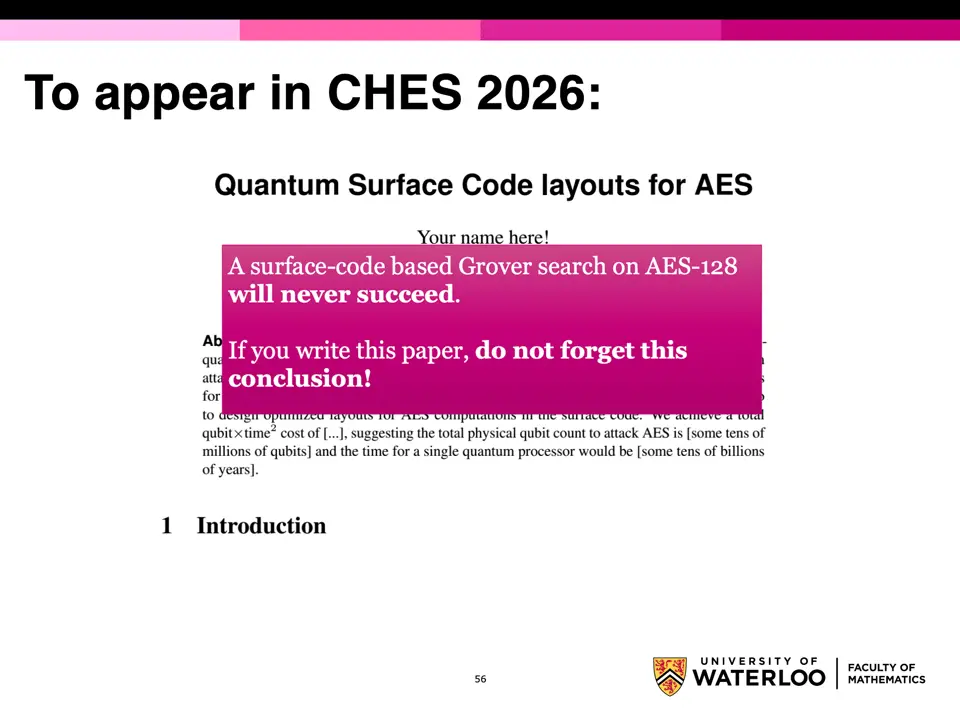

สำนักงานความปลอดภัยสารสนเทศกลางแห่งสหพันธ์เยอรมนี (BSI) ในรายงาน “กลไกการเข้ารหัส: คำแนะนำและความยาวของกุญแจ” แนะนำให้ใช้ AES-128, AES-192 และ AES-256 ในระบบการเข้ารหัสใหม่ มหาวิทยาลัยเคมบริดจ์ (หรือมหาวิทยาลัยอื่น?)—ผู้ช่วยศาสตราจารย์ด้านการเข้ารหัส Samuel Jaques จากมหาวิทยาลัยวอเตอร์ลู ในสไลด์การวิจัยปี 2024 กล่าวว่า: “การค้นหาแบบ Grover ที่อิงโค้ดแบบ surface code จะไม่ประสบความสำเร็จบน AES-128 ตลอดไป”

ลำดับความสำคัญที่แท้จริงของการย้ายไปสู่ยุคหลังควอนตัม

ตามข้อสรุปของ Valsorda งานเร่งด่วนเพียงอย่างเดียวของการย้ายการเข้ารหัสหลังควอนตัมคือการเปลี่ยนการเข้ารหัสแบบอสมมาตรที่อ่อนไหวต่อการโจมตีด้วยอัลกอริทึม Shor รวมถึง RSA, ECDSA และ ECDH Valsorda ชี้ว่าการนำทรัพยากรที่จำกัดไปใช้ในการอัปเกรดกุญแจสมมาตร (128→256 บิต) เป็นการดำเนินการที่ไม่จำเป็น จะเพิ่มความซับซ้อนของระบบ กระจายและแบ่งทรัพยากรการประสานงาน และรบกวนงานการแทนที่การเข้ารหัสแบบอสมมาตรที่เร่งด่วนอย่างแท้จริง

คำถามที่พบบ่อย

เหตุใด Valsorda จึงเชื่อว่าอัลกอริทึม Grover ไม่สามารถคุกคาม AES-128 ได้?

ตามบทความวิเคราะห์ของ Valsorda ขั้นตอนของอัลกอริทึม Grover จำเป็นต้องทำแบบต่อเนื่อง (serial) และไม่สามารถขนานได้อย่างมีประสิทธิภาพ หากทำแบบขนานอย่างฝืน ๆ ปริมาณการคำนวณรวมในการถอดรหัส AES-128 จะอยู่ที่ประมาณ 2¹⁰⁴·⁵ ครั้งของการดำเนินการ ซึ่งมีต้นทุนสูงกว่าการใช้ Shor algorithm เพื่อถอดรหัสการเข้ารหัสวงรีขนาด 256 บิตประมาณ 2⁷⁸·⁵ เท่า

จุดยืนอย่างเป็นทางการของ NIST เกี่ยวกับการจำเป็นต้องเพิ่มความยาวกุญแจ AES เป็นสองเท่าคืออะไร?

ตามคำถามที่พบบ่อยเกี่ยวกับการเข้ารหัสหลังควอนตัมที่ NIST อ้างถึงในบทความของ Valsorda NIST ระบุอย่างชัดเจนว่าไม่ควรเพิ่มความยาวกุญแจ AES เป็นสองเท่าเพื่อรับมือกับภัยคุกคามเชิงควอนตัม และยืนยันว่ากุญแจ AES ขนาด 128 บิต 192 บิต และ 256 บิตยังคงปลอดภัยในยุคหลังควอนตัม

งานเร่งด่วนที่แท้จริงของการย้ายไปสู่การเข้ารหัสหลังควอนตัมคืออะไร?

ตามข้อสรุปของ Valsorda งานที่เร่งด่วนที่สุดเพียงอย่างเดียวคือการแทนที่อัลกอริทึมการเข้ารหัสแบบอสมมาตรที่อ่อนไหวต่อการโจมตีด้วยอัลกอริทึม Shor (เช่น RSA, ECDSA, ECDH ฯลฯ) ไม่ใช่การอัปเกรดความยาวกุญแจสมมาตร การอัปเกรดกุญแจสมมาตรเป็นการดำเนินการที่ไม่จำเป็น จะเพิ่มความซับซ้อนและกระจายทรัพยากร

news.related.news

โปรดสังเกตเนื้อหาที่ลงนาม! Vercel ถูกแฮ็กเรียกค่าไถ่ 2 ล้านดอลลาร์ และมีการเตือนภัยเกี่ยวกับความปลอดภัยของส่วนหน้าในโปรโตคอลการเข้ารหัส

แฮกเกอร์ DeFi ขโมยเงิน 600 ล้านดอลลาร์ในเดือนเมษายน โดย Kelp DAO และ Drift คิดเป็น 95% ของความสูญเสียรายเดือน

คำปราศรัยของ Vitalik ในฮ่องกง: แผนที่ถนนของ Ethereum เดินหน้าพร้อมกันสามสายตลอดสี่ปี, ZK-EVM กำลังก้าวสู่กระแสหลัก

Kelp DAO โดนแฮ็ก 292 ล้านดอลลาร์: สะพานข้ามเชนของ LayerZero ถูกโจมตีด้วยการปลอมแปลงข้อความ ทำให้เป็นเหตุการณ์ DeFi ที่ใหญ่ที่สุดในปี 2026

ผู้ก่อตั้ง Cardano: BIP-361 ไม่อาจช่วยชีวิตบิตคอยน์ได้ 1.1 ล้านเหรียญอาจกลายเป็นเครื่องสังเวยควอนตัม