SlowMist revela la cadena de ataque a Drift: cambio del mecanismo de multisig, filtración de permisos de administrador

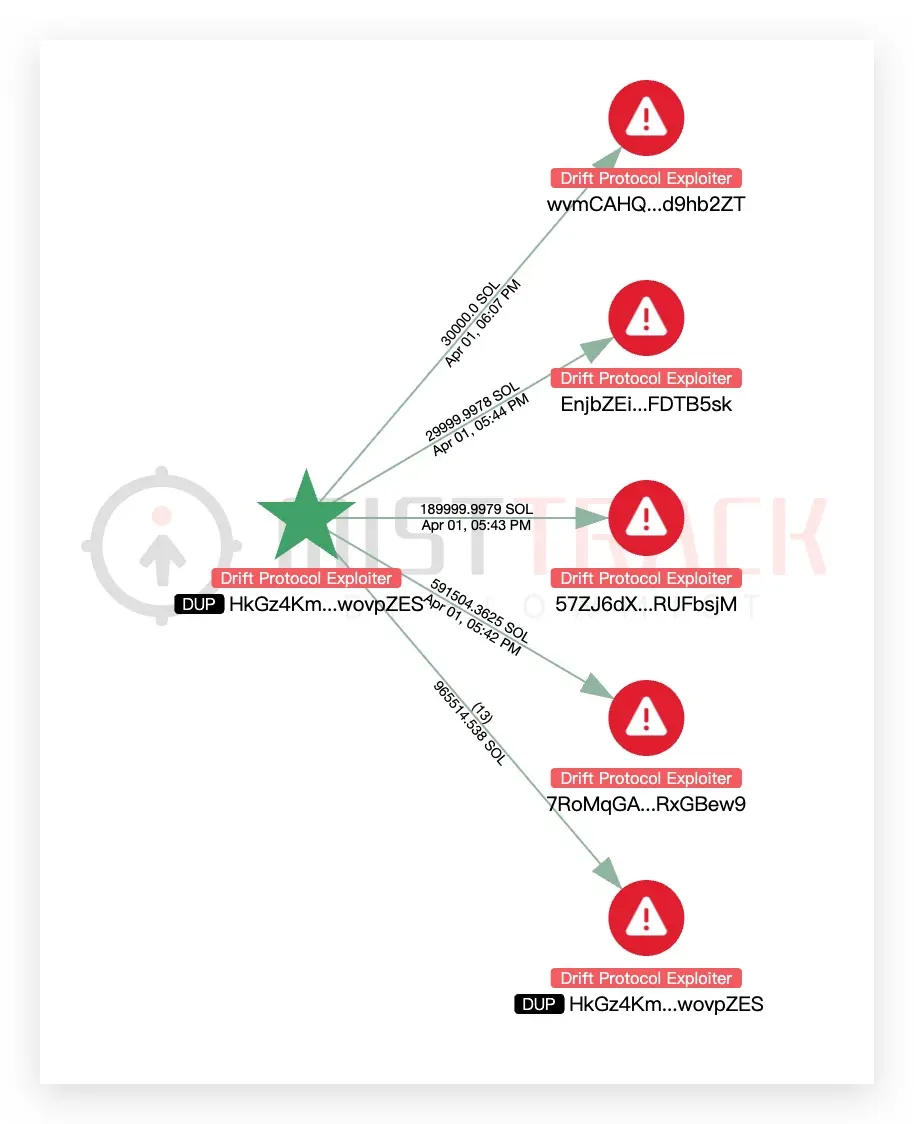

La empresa de seguridad en la cadena SlowMist publicó el 2 de abril un análisis técnico que revela las condiciones previas clave del hackeo del Protocolo Drift: aproximadamente una semana antes de que ocurriera el ataque, Drift ajustó el mecanismo de multi-firma, y no configuró de forma sincronizada un mecanismo de protección mediante timelock. Posteriormente, el atacante obtuvo permisos de administrador, falsificó los tokens CVT, manipuló el oráculo y desactivó el módulo de seguridad, extrayendo de manera sistemática activos de alto valor desde el fondo de liquidez.

Reconstrucción de los indicios del ataque: la modificación de multi-firma sin timelock es la vulnerabilidad central

(Fuente: SlowMist)

(Fuente: SlowMist)

El análisis de SlowMist revela el nodo previo más alarmante de este ataque: aproximadamente una semana antes de que se produjera el robo, Drift ajustó el mecanismo de multi-firma al modo “2/5” sin establecer ningún timelock, e introdujo 4 nuevos firmantes.

El timelock es un complemento de seguridad necesario en el diseño de seguridad del protocolo para el mecanismo de multi-firma. Antes de ejecutar cambios de configuración de alto riesgo, establece un periodo de espera obligatorio (normalmente 24-48 horas o más), dando a la comunidad y a las entidades de seguridad tiempo suficiente para detectar anomalías e intervenir. La ausencia de timelock significa que, una vez que se robe la clave privada de los nuevos firmantes o se controle maliciosamente, el atacante puede ejecutar de inmediato operaciones a nivel de administrador sin ningún margen de espera.

La modificación de la arquitectura de multi-firma ocurrida una semana antes del robo (introducir 4 nuevos firmantes) es, por el momento en que se realizó, extremadamente sospechosa y es el punto de advertencia que más atención ha recibido en este análisis de seguridad.

Reconstrucción de los pasos del ataque: de la filtración de administrador a 105,969 ETH robados

Según el análisis técnico de SlowMist, una vez que el atacante obtuvo el control de administrador, ejecutó de forma sistemática el vaciado de activos siguiendo los pasos siguientes:

Falsificación de tokens CVT: falsificar tokens falsos dentro del protocolo, eludiendo la lógica normal de validación de activos

Manipulación del oráculo (Oracle): cambiar la fuente externa de precios del protocolo, distorsionando la fijación de precios en la cadena y creando condiciones favorables para la extracción posterior

Cierre de mecanismos de seguridad: desactivar los módulos internos de gestión de riesgos y límites de seguridad del protocolo, eliminando obstáculos para la extracción de activos

Transferencia de activos de alto valor: extraer de manera sistemática activos de alta liquidez desde el fondo de liquidez para completar el vaciado final de activos

En la actualidad, los fondos robados se han reunido principalmente en direcciones de Ethereum, con un total de aproximadamente 105,969 ETH (unos 226 millones de dólares), y SlowMist indica que el rastro de los flujos de estos fondos sigue en curso.

ZachXBT señala a Circle: críticas contundentes de la industria por USDC no congelado durante horas

El detective on-chain ZachXBT emitió una fuerte crítica a Circle el mismo día. Señaló que, durante el horario de operaciones en Estados Unidos mientras ocurría el hackeo de Drift, USDC por un monto de cientos de miles de dólares se conectó desde Solana hacia Ethereum mediante un protocolo de puente entre cadenas; todo el proceso “duró varias horas sin que nadie interviniera”, los fondos correspondientes ya se completaron todas las transferencias y Circle “de nuevo no tomó ninguna medida”.

ZachXBT también reveló otro problema previo de Circle: Circle congeló erróneamente más de 16 carteras calientes comerciales, y el proceso de des-congelación sigue en marcha hasta el momento. Señaló al CEO de Circle, Jeremy Allaire, y afirmó que el desempeño de Circle tuvo un impacto negativo en toda la industria cripto.

Estas acusaciones provocaron un amplio debate en la industria sobre qué tipo de responsabilidad proactiva deben asumir los emisores de stablecoins en incidentes de seguridad.

Preguntas frecuentes

¿Por qué no configurar un timelock al modificar multi-firma es el problema central de este ataque?

El timelock es un componente clave de seguridad del mecanismo de multi-firma; establece un periodo de espera obligatorio antes de ejecutar operaciones de alto nivel de permisos, dando a la comunidad y a las entidades de seguridad tiempo para detectar anomalías y tomar medidas. Cuando Drift ajustó la arquitectura de multi-firma, no configuró un timelock, lo que significa que, si las credenciales de los firmantes añadidos se filtran, el atacante puede ejecutar operaciones de administrador inmediatamente, eludiendo la última línea de defensa de la supervisión comunitaria. El momento de la modificación que introdujo 4 nuevos firmantes una semana antes del robo es la duda más relevante en la investigación actual.

¿Qué responsabilidad debería asumir Circle en este incidente?

Las críticas de ZachXBT apuntan a la falta de monitoreo e intervención inmediatos de Circle durante el gran proceso de transferencia de USDC entre cadenas. Como emisor de USDC, Circle tiene la capacidad técnica de congelar las direcciones involucradas, pero no tomó medidas durante el proceso de transferencia de fondos de varias horas. Esta controversia toca el alcance de la responsabilidad de intervención proactiva de los emisores de stablecoins en incidentes de seguridad DeFi, y es el tema central que actualmente se comenta mucho en la industria.

¿Cuál es el significado técnico de la combinación de falsificar tokens CVT y manipular el oráculo?

La falsificación de tokens CVT permite que el atacante fabrique dentro del protocolo liquidez o colateral falsos; la manipulación del oráculo hace que el protocolo use datos de mercado distorsionados al fijar precios. Al combinarse, hacen que el protocolo “piense” que existe suficiente soporte de colateral y, con ello, permitan al atacante extraer activos muy por encima de lo que realmente debería recibir. Es una combinación clásica en ataques de contratos inteligentes y ha aparecido en múltiples casos de robo de DeFi.

Artículos relacionados

Kelp realiza una actualización integral del puente entre cadenas en dos semanas y ether.fi endurece WeETH al mismo tiempo

Wasabi sufre hack por 2,9 millones de dólares: se filtró la clave privada del administrador y el contrato fue modificado a una versión maliciosa

WasabiCard aclara que no tiene ninguna asociación con Wasabi Protocol y Wasabi Wallet el 30 de abril

La fuerza de tareas global dirigida por el FBI detiene a 276 personas en estafas cripto de “engorde de cerdos” y desmantela 9 centros

BlockSec detecta 5,15 millones de USD en flujos anómalos de fondos en el protocolo Wasabi el 30 de abril