1セント未満で数万ドルの流動性を崩壊させ、注文攻撃によりPolymarketのマーケットメイカーを枯渇させる恐れ

作者:Frank、PANews

わずか0.1ドル未満のオンチェーン取引で、数万ドルのマーケットメイキング注文を瞬時に消し去ることができる。これは理論的な推測ではなく、現実に起きている事象だ。

2026年2月、あるユーザーがソーシャルメディア上で、Polymarketのマーケットメイカーを狙った新たな攻撃手法を暴露した。ブロガーのBuBBliKはこれを「エレガントで残酷(elegant & brutal)」と表現している。攻撃者はPolygonネットワーク上でガス代0.1ドル未満を支払うだけで、約50秒以内に攻撃サイクルを完了できる。一方、被害者である真剣に売買を行うマーケットメイカーや自動取引ロボットは、注文簿から注文が破壊されたり、受動的に損失を被ったりする危険にさらされている。

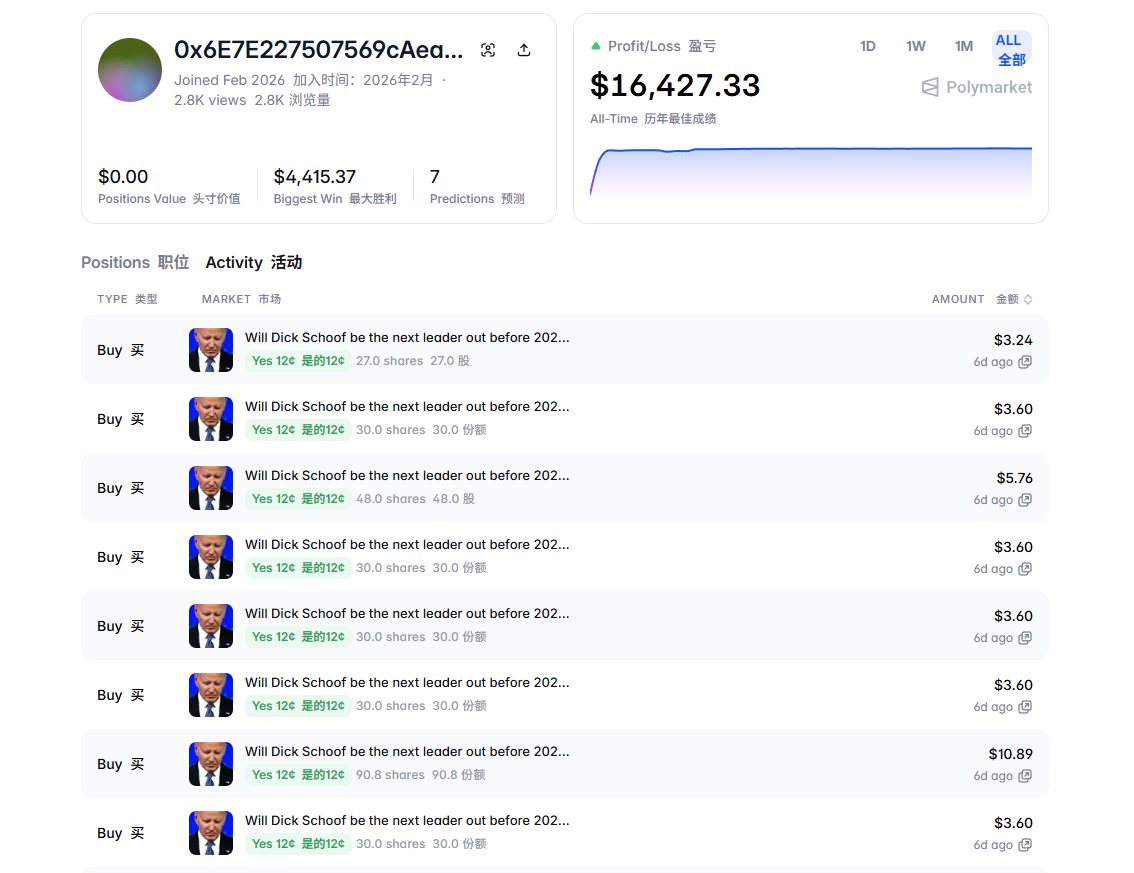

PANewsは、コミュニティにマークされた攻撃者のアドレスを調査したところ、そのアカウントは2026年2月に登録され、7つの市場に参加しただけで、すでに16,427ドルの総利益を記録しており、そのほとんどは1日以内に獲得されたものであることを確認した。時価総額90億ドルに達する予測市場のリーダーの流動性基盤が、数セントのコストで動かせるという事実は、単なる技術的な脆弱性以上の問題を露呈している。

PANewsは、この攻撃の技術的仕組み、経済的ロジック、そして予測市場産業に与える潜在的な影響について詳しく解説する。

攻撃の仕組み:時間差を利用した正確なハンティング

この攻撃を理解するには、まずPolymarketの取引フローを把握する必要がある。多くのDEXと異なり、Polymarketは「中央集権的取引所に近いユーザー体験」を追求し、「オフチェーンのマッチング+オンチェーンの決済」というハイブリッド構造を採用している。ユーザーの注文やマッチングは瞬時にオフチェーン上で完了し、最終的な資金の移動だけがPolygonネットワークに送信されて実行される。この設計により、ユーザーはガス無料の注文と秒単位の取引を快適に行える一方で、オフチェーンとオンチェーンの間に数秒から十数秒の「時間差」が生まれる。そして、攻撃者はこの時間差を狙っている。

攻撃のロジックは非常に単純だ。攻撃者はまずAPIを通じて通常通りに買い注文または売り注文を出す。このとき、オフチェーンのシステムは署名と残高の検証を問題なく通過し、その注文は他のマーケットメイカーの注文と比較される。しかし、ほぼ同時に、攻撃者はオンチェーン上で高額なガス代を払ったUSDCの送金を行い、ウォレット内の資金をすべて引き出す。ガス代はプラットフォームのリレーのデフォルト設定をはるかに超えているため、この「資金吸い取り」取引はネットワークに先に確認される。リレーが後からマッチング結果をオンチェーンに提出したときには、攻撃者のウォレットは空になっており、残高不足で取引は失敗しロールバックされる。

もしこれだけで終われば、単なるガス代の浪費に過ぎない。しかし、最も致命的なポイントは、取引がオンチェーン上で失敗したとしても、Polymarketのオフチェーンシステムはこの失敗に関わった無辜のマーケットメイカーの注文を強制的に削除することだ。つまり、攻撃者は失敗確定の取引を使って、他人が真金白銀を掛けて出した買い売り注文を一瞬で「一掃」してしまうのである。

例えるなら、オークションで高値を叫び続けて、落札直前に「お金がない」と言い出し、他の正常な入札者の入札番号をすべて没収して落札を無効にするようなものだ。

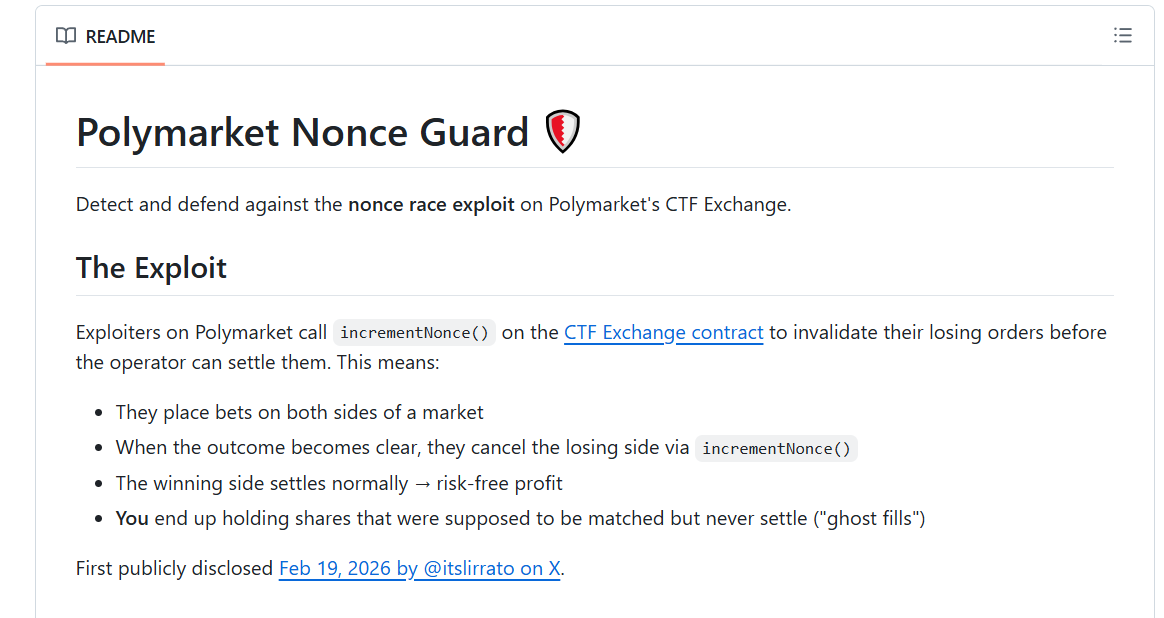

さらに注意すべきは、コミュニティが後にこの攻撃の「アップグレード版」を発見したことだ。これを「Ghost Fills(幽霊成交)」と呼ぶ。攻撃者はもはや急いで送金する必要はなく、オフチェーンで注文がマッチした後、オンチェーンの決済前に、コントラクトの「一括キャンセル」機能を呼び出し、自分の注文を瞬時に無効化して同じ効果を得ることができる。より巧妙なのは、攻撃者が複数の市場に同時に注文を出し、価格動向を観察した上で有利な注文だけを正常に成立させ、不利な注文はこの方法でキャンセルし、「勝ち続けるだけの無料オプション」を実現している点だ。

攻撃の「経済学」:数セントのコストで1万6千ドルの利益

マーケットメイカーの注文を直接消すことに加え、オフチェーンとオンチェーンの状態不一致を利用した自動取引ロボットの狩りも行われている。GoPlusセキュリティチームの監視によると、影響を受けたロボットにはNegrisk、ClawdBots、MoltBotなどが含まれる。

攻撃者は他人の注文を消し、「幽霊成交」を作り出すが、これ自体は直接的な利益を生まない。では、実際にどのようにして資金を得ているのか?

PANewsの調査によると、攻撃者の利益ルートは主に二つある。

一つは「清場後の寡占的マーケットメイキング」だ。通常、人気のある予測市場の注文簿には複数のマーケットメイカーが競い合って注文を出している。買い注文の一番上と売り注文の一番上の差は狭く、例えば買いが49セント、売りが51セントといった具合だ。マーケットメイカーは2セントのスプレッドで微小な利益を稼ぐ。攻撃者は繰り返し「確実に失敗する取引」を仕掛けて、これらの競合相手の注文をすべて強制的に消し去る。すると、市場は空白状態になり、攻撃者は自分のアカウントで買いと売りの注文を出すが、スプレッドは大きく広がる。例えば、買いが40セント、売りが60セントとなる。取引をしたい他のユーザーはより良い価格を見つけられず、この「寡占スプレッド」を受け入れるしかなくなる。攻撃者はこの20セントの差額で利益を得る。このサイクルは「清場→寡占→利益→再清場」と繰り返される。

もう一つの利益獲得ルートは、より直接的だ。「ヘッジロボット狩り」だ。具体例を挙げると、ある市場で「Yes」の価格が50セントのとき、攻撃者はAPIを通じてマーケットメイカーに1万ドルの「Yes」買い注文を出す。オフチェーンのシステムがマッチング成功を確認すると、APIはすぐにロボットに「2万株のYesを売った」と通知する。ロボットはリスクヘッジのために、別の関連市場で「No」を2万株買い、その利益を確定させる。しかし、その直後に、攻撃者はオンチェーン上でその1万ドルの買い注文を失敗させ、ロボットは実際には何も「Yes」を売っていなかったことになる。これにより、ロボットは本来のヘッジポジションを失い、空白の片側賭けに変わる。手元には「No」2万株だけが残り、ヘッジのための空売りポジションは持っていない。攻撃者はこの状態を利用し、市場で実際に取引を行い、ヘッジを失ったポジションを強制的に売り払わせて利益を得るか、市場価格の偏移から裁定取引を行う。

コスト面では、1回の攻撃サイクルにかかるガス代はPolygonネットワーク上で0.1ドル未満、所要時間は約50秒であり、理論上1時間に約72回実行可能だ。ある攻撃者は「二つのウォレットを交互に操作する循環システム」(Cycle A HubとCycle B Hub)を構築し、自動化された高頻度攻撃を実現している。既に数百件の失敗取引が記録されている。

収益面では、PANewsが調査したコミュニティにマークされた攻撃者のアドレスによると、そのアドレスは2026年2月に新規登録され、7つの市場に参加しただけで、総利益は16,427ドルに達し、最大の一回の利益は4,415ドルにのぼる。これらの活動は非常に短時間のうちに集中して行われており、攻撃者は総コスト約10ドル未満で、1万6千ドル以上の利益を得たことになる。なお、これはマークされたアドレスの一例に過ぎず、実際の攻撃に関与したアドレスや総利益はこれをはるかに超える可能性がある。

関連記事