Menos de 1 centavo derrota milhões de liquidez, ataque a ordens ou esvazia a base de liquidez do Polymarket

Autor: Frank, PANews

Uma transação na cadeia de menos de 0,1 dólares consegue apagar instantaneamente ordens de market-making no valor de dezenas de milhares de dólares do livro de ordens da Polymarket. Isto não é uma teoria, mas uma realidade que está a acontecer.

Em fevereiro de 2026, um utilizador revelou nas redes sociais uma nova técnica de ataque contra os market makers da Polymarket. O blogger BuBBliK descreveu-a como “elegante & brutal”, porque o atacante só precisa de pagar menos de 0,1 dólares em Gas na rede Polygon para completar um ciclo de ataque em cerca de 50 segundos, enquanto as vítimas, os market makers e bots de trading automáticos que colocam ordens de compra e venda com dinheiro real, enfrentam remoção de ordens, exposição de posições ou perdas diretas.

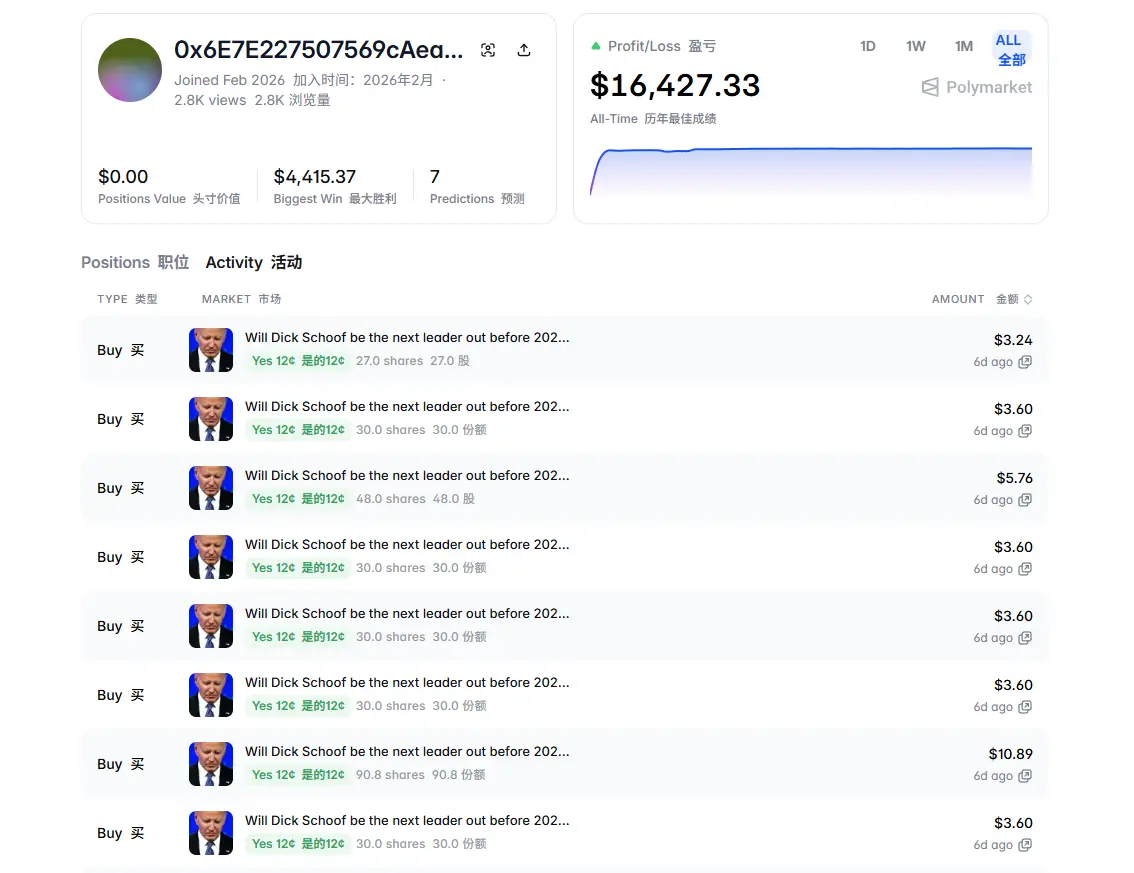

A PANews analisou um endereço de atacante marcado pela comunidade, que foi registado em fevereiro de 2026, participou em apenas 7 mercados, mas já obteve um lucro total de 16.427 dólares, sendo que a maior parte do lucro foi obtida em menos de um dia. Quando um mercado de previsão avaliado em 9 mil milhões de dólares tem a sua liquidez manipulada por custos de alguns cêntimos, revela-se que há mais do que uma simples vulnerabilidade técnica.

A PANews irá aprofundar a análise do mecanismo técnico, da lógica económica e do impacto potencial desta ameaça na indústria de mercados de previsão.

Como ocorre o ataque: uma caça precisa usando “diferença de tempo”

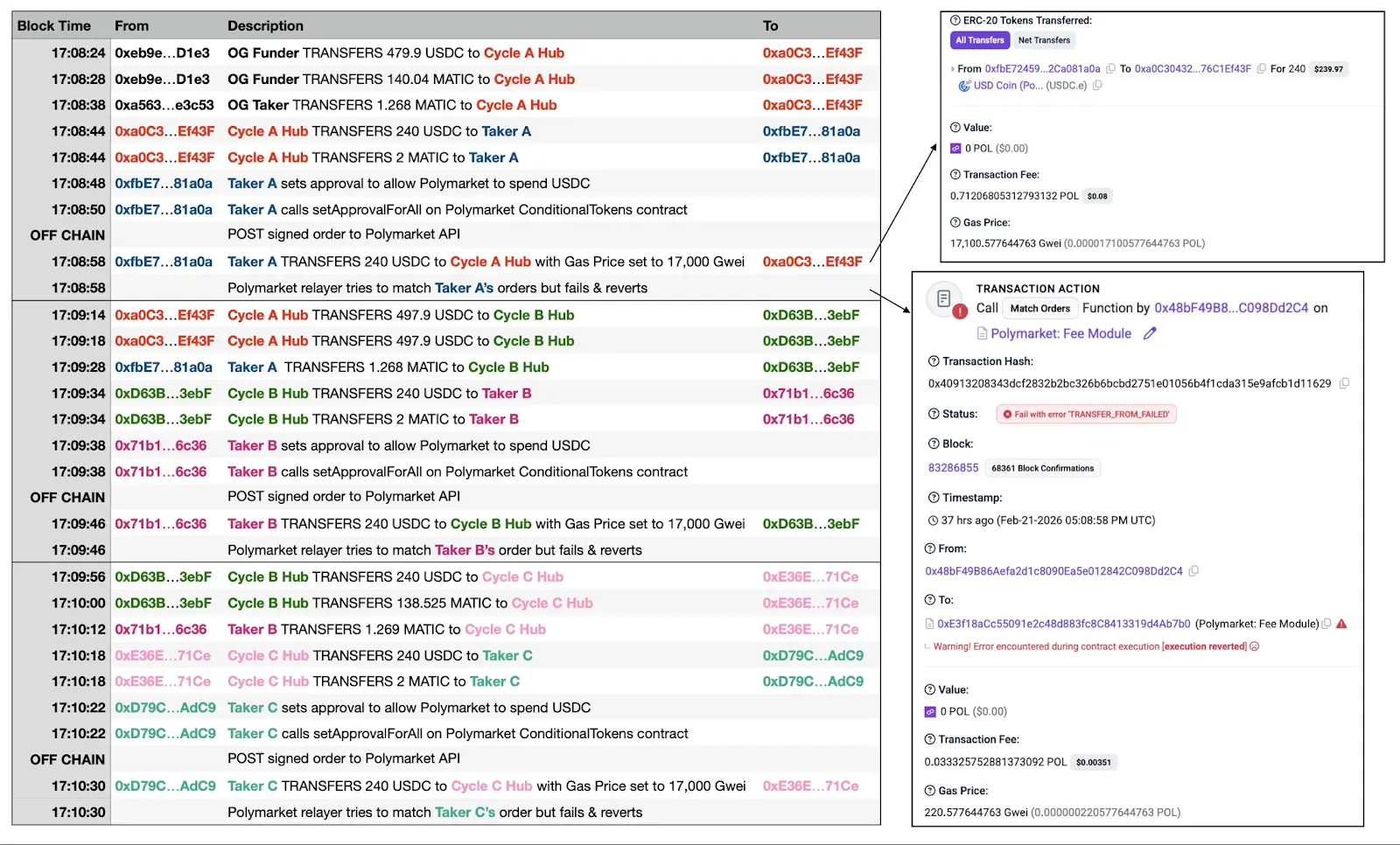

Para entender este ataque, é preciso compreender o fluxo de transações na Polymarket. Ao contrário da maioria das DEX, a Polymarket procura oferecer uma experiência semelhante à de uma bolsa centralizada, usando uma arquitetura híbrida de “match off-chain + liquidação on-chain”: as ordens são colocadas e combinadas instantaneamente fora da cadeia, e só a liquidação final é enviada para a cadeia Polygon. Este design proporciona uma experiência de ordens sem Gas e de execução em segundos, mas cria uma janela de “diferença de tempo” de alguns segundos a dezenas de segundos entre o off-chain e o on-chain, que os atacantes aproveitam.

A lógica do ataque não é complexa. O atacante faz uma ordem de compra ou venda normal via API, que é validada pelo sistema off-chain sem problemas, e é combinada com outras ordens no livro. Mas quase ao mesmo tempo, o atacante envia na cadeia uma transferência de USDC com uma taxa de Gas muito elevada, esvaziando a sua carteira. Como a taxa de Gas é muito superior ao padrão do relé, essa transação é confirmada primeiro na rede. Quando o relé envia a confirmação da combinação para a cadeia, a carteira do atacante já está vazia, e a transação falha por saldo insuficiente, sendo revertida.

Se a história terminasse aqui, seria apenas uma despesa de Gas do relé. Mas o passo realmente fatal é que, mesmo com a transação a falhar na cadeia, o sistema off-chain da Polymarket força a remoção de todas as ordens de market makers inocentes que participaram na combinação falhada. Em outras palavras, com uma única transação destinada a falhar, o atacante consegue “limpar” todas as ordens de compra e venda colocadas com dinheiro real por outros traders.

Para fazer uma analogia: é como num leilão, gritar alto para fazer uma oferta, e no momento do martelo, dizer “não tenho dinheiro”, mas o leilão ainda assim confisca os bilhetes de todos os outros licitantes legítimos, fazendo o leilão ficar sem vencedor.

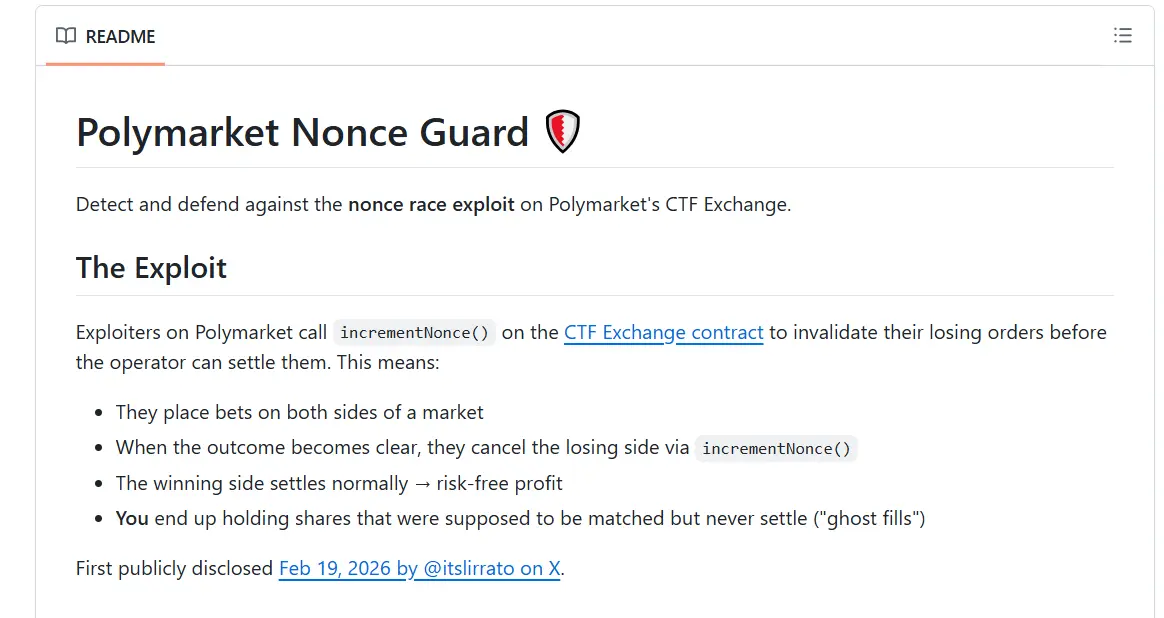

É importante notar que a comunidade descobriu uma versão “melhorada” do ataque, chamada “Ghost Fills” (Fills Fantasmas). Nessa versão, o atacante não precisa de fazer a transferência primeiro, mas, após a combinação off-chain e antes da liquidação on-chain, chama diretamente uma função do contrato inteligente que cancela todas as ordens com um clique, fazendo-as desaparecer instantaneamente. Ainda mais astuto, o atacante pode colocar ordens em vários mercados, monitorar os movimentos de preço e manter apenas as ordens favoráveis, cancelando as desfavoráveis, criando assim uma espécie de “opção grátis, que só ganha”.

“Economia” do ataque: alguns cêntimos de custo para 16 mil dólares de lucro

Além de eliminar ordens de market makers, essa manipulação do estado off-chain e on-chain também é usada para caçar bots de trading automáticos. Segundo a equipe de segurança GoPlus, os bots afetados incluem Negrisk, ClawdBots, MoltBot, entre outros.

O atacante remove ordens, cria “Fills Fantasmas”, mas como é que isso gera lucro?

A análise da PANews revela duas principais rotas de lucro.

Primeira: “monopólio após limpeza”. Normalmente, um mercado de previsão popular tem vários market makers competindo, com spreads estreitos, por exemplo, uma ordem de compra a 49 cêntimos e uma de venda a 51 cêntimos, lucrando 2 cêntimos por operação. O atacante, ao repetir transações destinadas a falhar, força a eliminação de todos os concorrentes. Assim, o livro fica vazio, e o atacante coloca ordens com spreads largos, por exemplo, compra a 40 cêntimos e vende a 60 cêntimos. Outros traders, sem melhores preços, aceitam essas cotações, e o atacante lucra com o spread de 20 cêntimos. Este ciclo de limpar, monopolizar e lucrar repete-se continuamente.

Segunda rota: “caça a bots de hedge”. Por exemplo, num mercado com o preço de “Yes” a 50 cêntimos, o atacante faz uma ordem de compra de 10 mil dólares de “Yes” via API. Após a confirmação off-chain, o sistema informa o bot que vendeu as ações. Para fazer hedge, o bot compra imediatamente 20 mil ações de “No” em outro mercado, para proteger o lucro. Mas, ao mesmo tempo, o atacante faz a transação on-chain de 10 mil dólares falhar, deixando o bot sem a posição de hedge, com apenas a posição de “No”. Assim, ao fazer operações reais, o atacante lucra ao forçar o bot a vender posições sem proteção, ou aproveitando diferenças de preço.

Cada ciclo de ataque custa menos de 0,1 dólares em Gas na rede Polygon, dura cerca de 50 segundos, e pode ser repetido aproximadamente 72 vezes por hora. Um atacante criou um sistema automatizado de “duas carteiras” (Cycle A Hub e Cycle B Hub) que alternam, realizando ataques de alta frequência. Já há centenas de transações falhadas registradas na cadeia.

Quanto ao lucro, um endereço marcado pela comunidade, registado em fevereiro de 2026, participou em 7 mercados e obteve um total de 16.427 dólares de lucro, com uma maior operação de 4.415 dólares, concentrada em um curto período. Ou seja, com menos de 10 dólares de Gas, conseguiu gerar mais de 16 mil dólares de lucro em um dia. E este é apenas um endereço marcado; o número real de atacantes e lucros pode ser ainda maior.

Para os market makers prejudicados, as perdas são ainda mais difíceis de quantificar. Traders que operam bots de mercado a cada 5 minutos relataram perdas de “milhares de dólares”. O dano mais profundo é o custo de oportunidade e o esforço de ajustar estratégias de market-making, devido às ordens removidas frequentemente.

O problema mais grave é que essa vulnerabilidade é uma falha no design do mecanismo subjacente da Polymarket, que não pode ser corrigida rapidamente. Com a divulgação dessas técnicas, ataques semelhantes podem tornar-se mais comuns, prejudicando ainda mais a liquidez já frágil da plataforma.

Autodidatismo da comunidade, alertas e silêncio da plataforma

Até agora, a Polymarket não publicou declarações detalhadas ou planos de correção para este ataque. Alguns utilizadores nas redes sociais relataram que o bug já tinha sido reportado várias vezes há meses, sem resposta. É importante notar que, anteriormente, a Polymarket também recusou reembolsar em casos de “ataques de governança” (manipulação de votos na Oracle UMA).

Sem ações oficiais, a comunidade começou a procurar soluções. Um desenvolvedor criou uma ferramenta de monitoramento open-source chamada “Nonce Guard”, que acompanha em tempo real as cancelamentos de ordens na cadeia Polygon, constrói uma lista negra de endereços atacantes e fornece alertas para bots de trading. Contudo, essa solução é apenas um remendo, uma melhoria na monitorização, e não resolve a vulnerabilidade na raiz.

Em comparação com outros métodos de arbitragem, esse tipo de ataque pode ter impactos mais profundos.

Para os market makers, a possibilidade de suas ordens serem apagadas em massa sem aviso prejudica a estabilidade e a previsibilidade das estratégias, podendo desmotivar a oferta de liquidez na plataforma.

Para os usuários de bots automáticos, os sinais de execução podem tornar-se não confiáveis, e os traders comuns podem sofrer perdas significativas devido à liquidez desaparecida instantaneamente.

Para a própria Polymarket, quando os market makers deixam de colocar ordens e os bots deixam de fazer hedge, a profundidade do livro de ordens diminui inevitavelmente, criando um ciclo vicioso de deterioração.

Related Articles

Bitcoin desceu perto de 5% esta semana, com mercados tradicionais como o S&P 500 sob pressão simultânea

Endereços de baleias Bitcoin venderam mais de 42.000 BTC em duas ocasiões em março, com MSTR a comprar posteriormente 22.000 BTC

Ontem, os ETF de Bitcoin spot nos EUA tiveram uma saída líquida de 52 milhões de dólares, com saídas líquidas em três dias de negociação consecutivos.

Strategy CEO: Morgan Stanley com alocação de 2% em Bitcoin ETF traria influxo de US$ 160 bilhões

Erik Voorhees aumenta posição em 14.400 ETH, holdings totais ultrapassam 117.000 unidades