ซัพพลายเชน npm ของ TanStack โดนโจมตีโดย Mini Shai-Hulud โดยเวอร์ชัน 84 ถูกฝังเพื่อขโมยโค้ดด้วยข้อมูลรับรอง

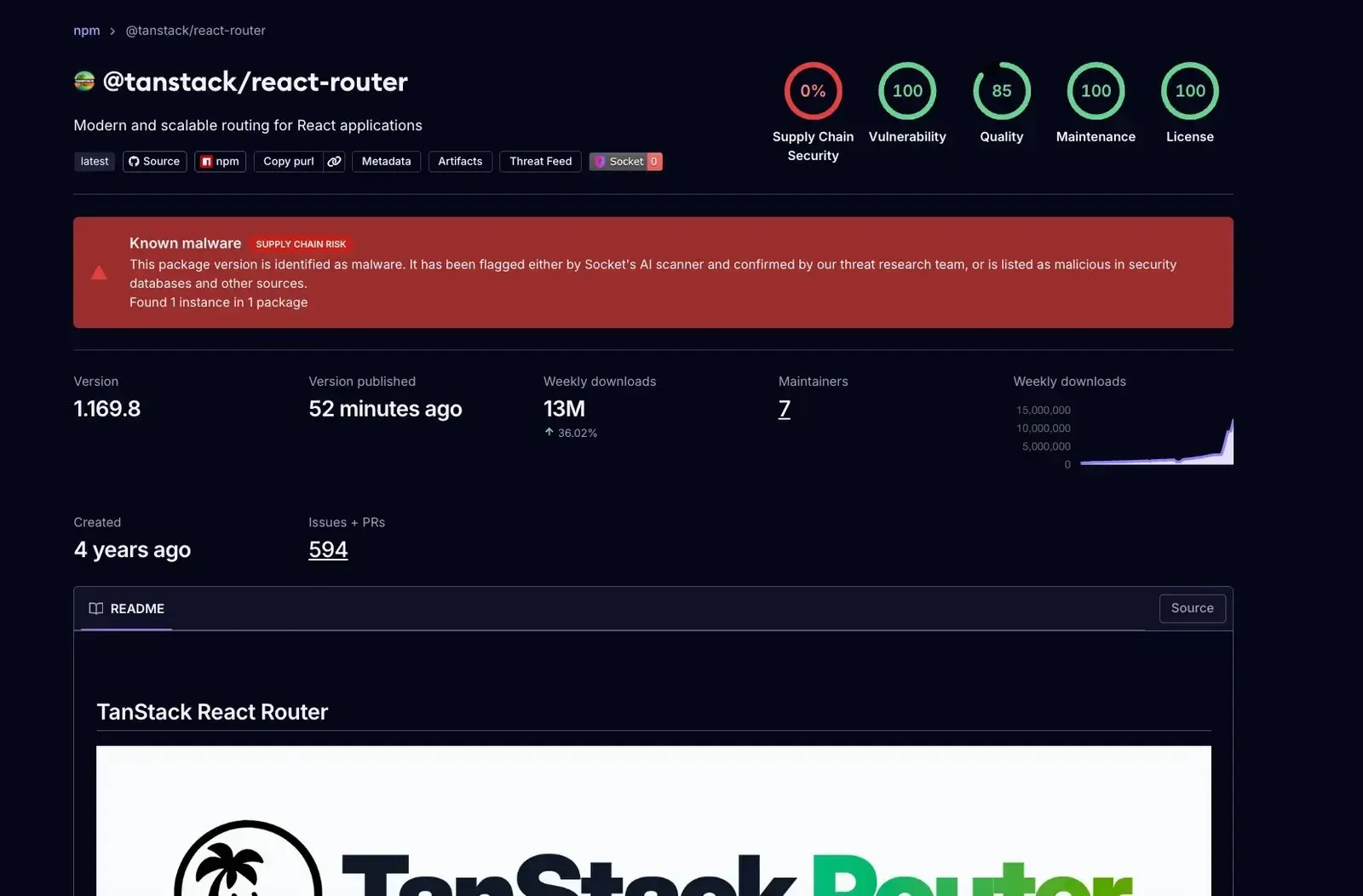

ตามรายงานของ Step Security เมื่อวันที่ 11 พฤษภาคม กลุ่มผู้ไม่หวังดี TeamPCP ได้เริ่มต้นการโจมตีหนอนพยาธิในห่วงโซ่อุปทานครั้งใหม่ชื่อ “Mini Shai-Hulud” โดยมีแพ็กเกจ npm ของ TanStack จำนวน 84 เวอร์ชันถูกบุกรุกและฝังโค้ดร้าย เป้าหมายคือการขโมยข้อมูลรับรองของสภาพแวดล้อม CI/CD Socket Security ทำการติดป้ายเวอร์ชันที่เป็นอันตรายในเวลาภายใน 6 นาทีหลังการเผยแพร่ทั้งหมดแล้ว

เทคนิคการโจมตีและกลไกการแพร่กระจาย

(ที่มา:Socket Security)

(ที่มา:Socket Security)

จากการวิเคราะห์ของ Step Security การโจมตีครั้งนี้ใช้กระบวนการ 3 ขั้นตอน โดยผู้โจมตีในวันที่ 10 พฤษภาคม 2026 ผ่านบัญชี GitHub ชื่อ voicproducoes(ID:269549300 สร้างเมื่อวันที่ 19 มีนาคม 2026)ได้สร้างสาขาของ TanStack/router จากนั้นฝังเพย์โหลดที่เป็นอันตราย ต่อมาจึงฉีดเพย์โหลดดังกล่าวเข้าไปในไฟล์บีบอัด npm ที่เผยแพร่ไว้แล้ว สุดท้ายใช้โทเค็น OIDC ที่ถูกแย่งมา เพื่อผ่าน GitHub Actions ของโปรเจกต์ TanStack เองในการส่งสายการเผยแพร่ โดยเผยแพร่เวอร์ชันที่เป็นอันตรายซึ่งมีการรับรอง SLSA Build Level 3

จากรายงานของ Step Security Mini Shai-Hulud เป็นหนอนพยาธิที่แท้จริงแบบแพร่กระจายได้เอง: หลังจากขโมยข้อมูลรับรองจากไปป์ไลน์ CI/CD แล้ว จะทำการไล่รายชื่อแพ็กเกจทั้งหมดที่อยู่ภายใต้ผู้ดูแลคนเดียวกันโดยอัตโนมัติ และเผยแพร่ทีละเวอร์ชันที่ติดเชื้อ Step Security ระบุว่า นี่คือหนอนพยาธิ npm ที่เป็นอันตรายตัวแรกที่มีการบันทึกและสามารถสร้างการรับรอง SLSA ได้จริง

ฟังก์ชันหลักของโค้ดร้าย

จากการวิเคราะห์ของ Step Security และ Socket Security เพย์โหลดที่ถูกทำให้สับสนขนาด 2.3 MB (SHA-256:ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) ที่ฝังอยู่ในแพ็กเกจที่ติดเชื้อมีความสามารถหลักดังนี้:

การดึงข้อมูลหน่วยความจำ:อ่านหน่วยความจำของโพรเซส GitHub Actions Runner.Worker โดยตรงผ่าน /proc/{pid}/mem เพื่อดึงคีย์ทั้งหมด รวมถึงคีย์ที่ถูกปิดบัง

การเก็บรวบรวมเอกสารข้อมูลรับรอง:เก็บข้อมูลรับรองจากพาธที่ฮาร์ดโค้ดมากกว่า 100 ตำแหน่ง ครอบคลุมข้อมูลรับรองคลาวด์ของ AWS / Azure / GCP คีย์ SSH โทเค็น npm วอลเล็ตสกุลเงินดิจิทัล (Bitcoin、Ethereum、Monero、Zcash、Exodus、Electrum ฯลฯ) การตั้งค่าเครื่องมือ AI (Claude、Kiro) และข้อมูลของแอปพลิเคชันสื่อสารแบบเรียลไทม์

การคงอยู่ (Persistence):ติดตั้งแฮนด์เลอร์การคงอยู่ในระดับ Claude Code, VS Code และระดับระบบปฏิบัติการ (macOS LaunchAgent / Linux systemd service) ทำให้ยังคงทำงานได้หลังรีสตาร์ต

การรั่วไหลของข้อมูล:ส่งออกข้อมูลที่เข้ารหัสผ่านช่องทางคู่ คือ Session Protocol CDN (filev2.getsession.org) และ GitHub GraphQL API เดดเลตเตอร์ (ส่งปลอมเป็น claude@users.noreply.github.com)

คำขู่กรรโชก:ฝังสตริง “IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner” ไว้ในคำอธิบายของโทเค็น npm ที่สร้างขึ้น การเพิกถอนโทเค็นจะกระตุ้นรูทีนการลบข้อมูลแบบทำลายล้าง

ตัวชี้วัดการบุกรุกหลัก (IOCs)

ตามรายงานของ Step Security ตัวชี้วัดการบุกรุกหลักของการโจมตีครั้งนี้มีดังนี้:

แฮชของเพย์โหลดที่เป็นอันตราย (SHA-256):router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

โดเมนเครือข่าย C2:api.masscan.cloud、filev2.getsession.org、git-tanstack.com、seed1.getsession.org

บัญชี GitHub ของผู้โจมตี:voicproducoes(ID:269549300,อีเมล voicproducoes@gmail.com)

คอมมิตที่เป็นอันตราย:79ac49eedf774dd4b0cfa308722bc463cfe5885c(สาขา TanStack/router)

เวอร์ชันแพ็กเกจหลักที่ได้รับผลกระทบประกอบด้วย @tanstack/react-router(1.169.5、1.169.8)、@tanstack/router-core(1.169.5、1.169.8)และมากกว่า 40 เวอร์ชันของแพ็กเกจ TanStack รวมถึงแพ็กเกจที่เกี่ยวข้องจากหน่วยงานอย่าง UiPath, DraftLab เป็นต้น โดยรายการทั้งหมด Step Security จะอัปเดตอย่างต่อเนื่อง

คำแนะนำการรับมือฉุกเฉิน

ตามรายงานของ Step Security หากมีการติดตั้งเวอร์ชันที่ได้รับผลกระทบ Step Security แนะนำดังนี้:

ให้ทำความสะอาด lock file ทันทีโดยลบเวอร์ชันที่ได้รับผลกระทบ และติดตั้งเวอร์ชันที่สะอาดใหม่;หมุนเวียนข้อมูลรับรองทั้งหมดที่เข้าถึงได้ในสภาพแวดล้อม CI/CD(GitHub tokens, npm tokens, กุญแจ API ของคลาวด์);ลบไฟล์สำหรับการคงอยู่(.claude/router_runtime.js、.vscode/setup.mjs ฯลฯ);หากมีไฟล์วอลเล็ตสกุลเงินดิจิทัลบนอุปกรณ์ ให้ย้ายเงินไปยังที่อยู่/วอลเล็ตใหม่ทันที Step Security เตือนเป็นพิเศษว่า ก่อนแยกอุปกรณ์และสร้างอิมเมจเพื่อวิเคราะห์หลักฐาน ห้ามเพิกถอน npm tokens ที่มีสตริงคำขู่กรรโชก

คำถามที่พบบ่อย

หนอน Mini Shai-Hulud ถูกค้นพบเมื่อใด และใครเป็นผู้ค้นพบ?

ตามรายงานของ Step Security วันที่ 11 พฤษภาคม 2026 การโจมตีนี้ถูกตรวจพบโดยนักวิเคราะห์ของแพ็กเกจ StepSecurity AI และถูกลงมือโดยกลุ่มผู้ไม่หวังดี TeamPCP Socket Security ได้ออกคำเตือนบนแพลตฟอร์ม X ในวันที่ 12 พฤษภาคม 2026 โดยระบุว่า ภายใน 6 นาทีหลังการเผยแพร่ได้มีการติดป้ายเวอร์ชันที่เป็นอันตรายทั้งหมดแล้ว

การโจมตีห่วงโซ่อุปทานครั้งนี้มีนวัตกรรมทางเทคนิคอะไรบ้าง?

ตามรายงานของ Step Security Mini Shai-Hulud เป็นหนอนพยาธิ npm ตัวแรกที่มีการบันทึกซึ่งสามารถสร้างการรับรองที่ถูกต้องตาม SLSA Build Level 3 ให้กับแพ็กเกจที่เป็นอันตราย โดยอาศัยการแย่งชิงโทเค็น OIDC และใช้สแต็กโปรโตคอล Sigstore ที่ถูกต้อง ส่งผลให้เวอร์ชันที่ติดเชื้อดูเหมือนถูกต้องตามการตรวจสอบความปลอดภัยมาตรฐานของห่วงโซ่อุปทาน

ผู้ใช้วอลเล็ตสกุลเงินดิจิทัลจะยืนยันได้อย่างไรว่าได้รับผลกระทบ?

ตามรายงานของ Step Security โค้ดร้ายมุ่งเป้าไปที่วอลเล็ตแบบเดสก์ท็อปของ Bitcoin(/.bitcoin/wallet.dat)、Ethereum(/.ethereum/keystore/*)、Monero、Zcash และ Exodus、Electrum ฯลฯ หากอุปกรณ์เคยติดตั้งเวอร์ชันที่ได้รับผลกระทบ Step Security แนะนำให้นำเงินในวอลเล็ตที่เกี่ยวข้องย้ายไปยังที่อยู่/วอลเล็ตใหม่ทันที